#Knotenpunkt

Text

Bahnhöfe: In diesem Berliner S-Bahnhof werden sich die Fahrgäste wie unter Wasser fühlen, Die DB legt erste Ideen für die Gestaltung der Station unter dem Hauptbahnhof vor. , aus Berliner Zeitung

Bahnhöfe: In diesem Berliner S-Bahnhof werden sich die Fahrgäste wie unter Wasser fühlen, Die DB legt erste Ideen für die Gestaltung der Station unter dem Hauptbahnhof vor. , aus Berliner Zeitung

29.11.2022

https://www.berliner-zeitung.de/mensch-metropole/in-diesem-berliner-s-bahnhof-werden-sich-die-fahrgaeste-wie-unter-wasser-fuehlen-li.291654

Das wird ein ganz besonderer #S-Bahnhof. Die #Bahnsteighalle wird aussehen, als wäre eine Welle über sie hereingebrochen. Hunderte hellblaue Punkte auf dunkelblauem Grund erwecken optisch den Eindruck, als ob die Fahrgäste inmitten einer viele…

View On WordPress

#Bahnhof#Bahnsteighalle#City#Friedrichstraße#Hauptbahnhof#Hauptverkehrsader#Humboldthafen#Knotenpunkt#Neubautrasse#Nord#Potsdamer#S21

0 notes

Text

Von der Narretei des überlichtschnellen Reisens

(Folge 6)

Für @mondfamilie und @corona-system und alle anderen in dieser Hyperraum-Blase

Heute möchte ich einmal auf die notwendigen Vorbereitungen für überlichtschnelles Reisen hinweisen, die da wären:

die Planung

Ein nicht zu unterschätzendes Muss für jeden UNITO (=UNIversumTOurist). Zuerst sollte man sich Gedanken machen, wohin man überhaupt will, ein planloses "Spazierenfliegen" kostet nur teure Energie und gute Lebensjahre. Hilfreich ist hier ein solider kosmischer Reiseführer (zB "Per Anhalter durch die Galaxie"), vor allem, wenn man sich nicht nur die glanzvollen Fassaden anschauen will, sondern, ganz im Sinne gesamtkultureller Erbauung, auch die dreckigen Hinterhöfe.

die Vorbereitung

Eine gute Sternenkarte mit den eingezeichneten Hauptrouten und -korridoren sollte man sich auf das Piloten-Display laden, als Beispiel habe ich mein eigenes Display fotografiert:

Das sieht im ersten Augenblick erschreckend chaotisch und unübersichtlich aus, aber für einen mittelmäßig geübten Piloten sollte es Usus sein, damit umzugehen. Je dicker die Linie desto größer und vielbeflogener die Route, je dicker jeder Knotenpunkt, desto größer die Bewohnerzahl. So einfach wie eine Straßenkarte aus vergangenen Jahrhunderten.

Die dunkleren Bereiche/schwarze Flecken sollte man tunlichst meiden, weil es a) nix zu sehen gibt und b) es ein sehr hohes Risiko birgt, als Sklave auf einem der dreckigen Vogonenkreuzer zu enden.

die Reisetasche

Ja, "Tasche", nicht "Koffer"! Erstens weil jede halbblöde Raumpatrouille immer nach Koffern voller Falschgeld und Waffen sucht und zweitens hat ein moderner RaumFlitzGleiter (RFG) keinen Kofferraum. Man muss seinen Kram also in irgendeine freie Ecke stopfen, und dafür eignet sich eine Tasche eben besser. So simpel.

In die Reisetasche gehören folgende Dinge: 2 Ersatz-Handtücher (das Haupt-Handtuch trägt man, aus Gründen, dauerhaft um den Hals gelegt). Ein zweites Paar Schuhe (keine Stöckelschuhe! aber auch keine Knobelbecher, ganz normale Schuhe), der Rest nach Gusto, soviel eben reinpasst und bei Bedarf noch getragen werden kann.

Zahlungsmittel

Ein "must have" und möglichst in verschiedenen kosmischen Währungen und in ausreichender Menge(!), braucht man doch hin und wieder etwas Schmiergeld oder, wenn es schlimm kommt, auch mal Lösegeld in großen Scheinen.

(Folge 7 folgt)

12 notes

·

View notes

Text

Umzugsunternehmenszentrum zur: Optimieren Sie Ihr Umzugserlebnis

Der Umzug von einem Ort zum anderen kann eine entmutigende Aufgabe sein, die mit Herausforderungen und Stress verbunden ist. Unabhängig davon, ob Sie Ihr Zuhause oder Ihr Unternehmen umziehen, erfordert der Prozess eine sorgfältige Planung, Koordination und Ausführung. Hier kommt ein zuverlässiges Umzugsunternehmenszentrum ins Spiel, das eine Reihe von Dienstleistungen anbietet, um einen reibungslosen und effizienten Umzugsvorgang zu gewährleisten.

Ein Umzugsfirma Zentrum Zürich dient als Drehscheibe für alle Ihre Umzugsbedürfnisse. Von der ersten Planungsphase bis zur endgültigen Lieferung an Ihrem neuen Standort widmen sich diese Zentren der Bereitstellung umfassender Lösungen, die den gesamten Prozess einfacher zu handhaben machen. Hier sind einige Schlüsselaspekte eines Umzugsunternehmenszentrums, die zu einem erfolgreichen Umzug beitragen:

1. Professionelle Beratung: Ein Umzugsfirma Zentrum Zürich bietet zunächst eine professionelle Beratung an, um die individuellen Anforderungen Ihres Umzugs zu verstehen. Erfahrene Berater erstellen gemeinsam mit Ihnen einen maßgeschneiderten Plan, der Faktoren wie die Größe Ihres Umzugs, die Entfernung zu Ihrem neuen Standort und alle besonderen Punkte, die eine sorgfältige Handhabung erfordern, berücksichtigt.

2. Verpackungsdienste: Das Verpacken ist ein zeitaufwändiger und arbeitsintensiver Aspekt jedes Umzugs. Ein Umzugsunternehmen bietet in der Regel professionelle Verpackungsdienste an, um sicherzustellen, dass Ihre Sachen für den Transport sicher verpackt sind. Dazu gehört die Verwendung hochwertiger Verpackungsmaterialien und Techniken zum Schutz zerbrechlicher Gegenstände.

3. Transportlösungen: Das Herzstück des Umzugsunternehmens Zürich sind seine Transportdienstleistungen. Unabhängig davon, ob Sie vor Ort oder im ganzen Land umziehen, verfügt ein zuverlässiges Zentrum über eine Flotte gut gewarteter Fahrzeuge, darunter LKWs unterschiedlicher Größe für unterschiedliche Ladekapazitäten. GPS-Ortungssysteme können genutzt werden, um während des Transports Echtzeitinformationen über den Status und den Standort Ihrer Gegenstände bereitzustellen.

4. Lagermöglichkeiten: Manchmal ist während eines Umzugs eine vorübergehende Lagerung erforderlich. Ein Umzugsunternehmenszentrum bietet häufig sichere Lagermöglichkeiten für die kurz- oder langfristige Nutzung. Diese Einrichtungen sind mit Klimakontrollsystemen ausgestattet, um temperatur- und feuchtigkeitsempfindliche Gegenstände zu schützen.

5. Erfahrenes Personal: Der Erfolg eines Umzugsunternehmenszentrums hängt von seinem Team aus erfahrenen und gut ausgebildeten Mitarbeitern ab. Vom erfahrenen Packer bis zum lizenzierten Fahrer spielt jedes Mitglied eine entscheidende Rolle bei der Gewährleistung der Sicherheit und Effizienz des Umzugsprozesses. Kundendienstmitarbeiter stehen Ihnen während des Umzugs auch zur Verfügung, um alle Bedenken und Fragen zu beantworten.

6. Technologieintegration: Im heutigen digitalen Zeitalter spielt Technologie eine entscheidende Rolle bei der Verbesserung des Bewegungserlebnisses. Viele Umzugsunternehmen nutzen Technologie für eine effiziente Routenplanung, Echtzeitverfolgung und Kommunikation mit Kunden. Dies sorgt für Transparenz und hält die Kunden in jeder Phase des Umzugs auf dem Laufenden.

7. Versicherungsschutz: Während eines Umzugs kann es zu Unfällen oder unvorhergesehenen Ereignissen kommen, die zu möglichen Schäden an Ihrem Eigentum führen können. Ein seriöses Umzugsunternehmen bietet in der Regel Versicherungsoptionen an, damit Sie beruhigt sein können. Dies stellt sicher, dass Sie im seltenen Schadensfall eine Entschädigung für den Verlust erhalten.

Zusammenfassend lässt sich sagen, dass ein Umzugsunternehmenszentrum als zentraler Knotenpunkt für alle Ihre Umzugsbedürfnisse fungiert und eine Reihe von Dienstleistungen anbietet, um den Umzugsprozess zu vereinfachen. Indem Sie die Dienste eines professionellen und zuverlässigen Umzugsunternehmens in Anspruch nehmen, können Sie einen Großteil des mit dem Umzug verbundenen Stresses lindern und sich auf die Eingewöhnung in Ihrem neuen Zuhause oder Geschäftsstandort konzentrieren. Weitere Informationen finden Sie hier https://zuericenter-umzug.ch/

2 notes

·

View notes

Text

Der erste Kuss, das erste Bier, der erste Joint, das erste Mal LSD … diese ‚unbedeutende‘ Brücke als Knotenpunkt einer Jugend 🌳 ✨

2 notes

·

View notes

Text

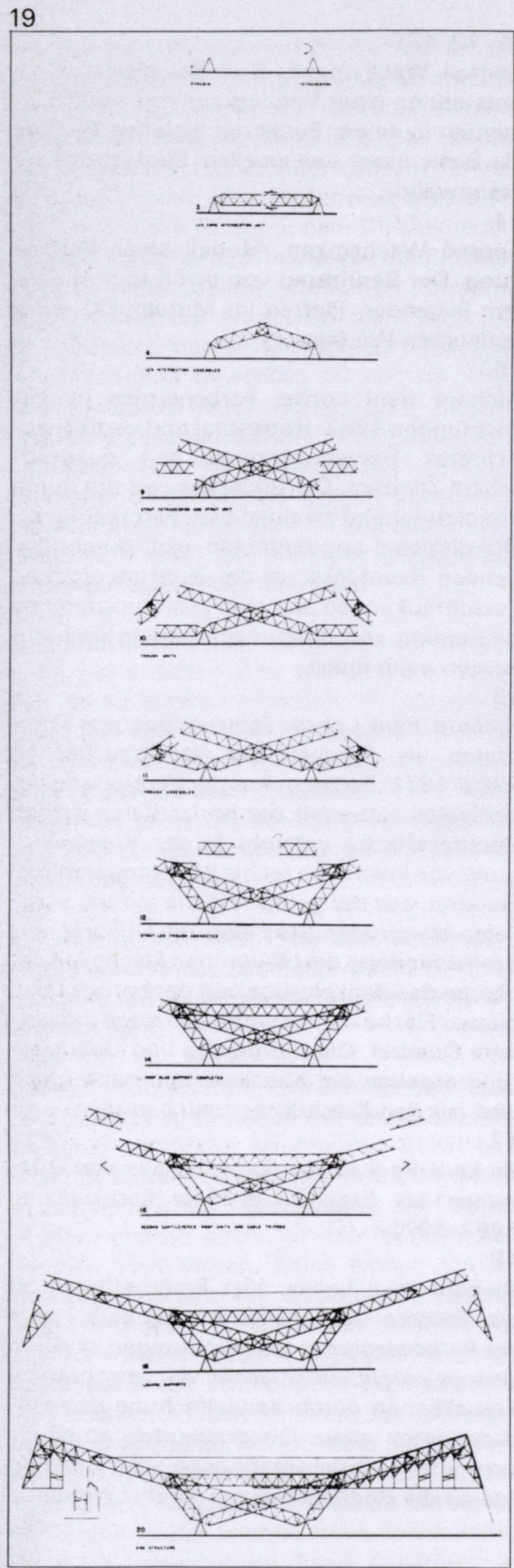

19 Konrad Wachsmann, Aufbau der Dachkonstruktion einer Halle. Die Verwendung eines Knotenpunktes, einer Stablänge, die Anwendung eines konstruktiven Systems, die rhythmische Wiederholung innerhalb der Dreidi-mensionalität einer modularen Ordnung bestimmen Struktur und Raum.

2 notes

·

View notes

Photo

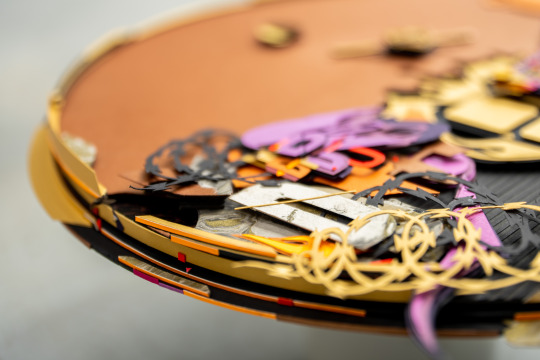

My latest hand-cut paper collage ‘Homeward’ was sold to a happy collector at the “Knotenpunkt Ausstellung 2022” @affenfaustgalerie in Hamburg, Germany 🇩🇪: open now!

7 notes

·

View notes

Text

Laird Hasenbär in Schottland - Tag 5 Teil 1

Lairds and Ladies!

Heute verlassen wir Falkirk und fahren in Richtung Westen in den Ort Fort William.

Unsere Unterkunft war in Ordnung und für den Preis von umgerechnet etwa 80 Euro pro Nacht kann man durchaus von preis-wert sprechen.

Das Haus, in dem sich die Appartements befinden, wurde 1900 gebaut.

Die ganze Gegend dort besteht aus Häusern, die alle um die Jahrhundertwende erbaut wurden.

Aber es gibt auch ganz andere Wohnsituationen, beispielsweise auf dem Schlossgelände des Callendar House. Dort wurden Wohnsilos errichtet, da fällt einem aber nichts mehr zu ein ...

Ich möchte da nicht tot überm Gartenzaun (den es da natürlich gar nicht gibt) hängen und frage mich, was haben die Stadtplaner da wohl genommen?

Welche Drogen da auch immer im Spiel gewesen sein mögen - ich will die auf gar keinen Fall haben.

Bevor es für uns weiter geht, haben wir dort noch extra - bei dem tollen Wetter heute - eine Runde gedreht. Aber so richtig freundlich sieht es dort auch nicht bei Sonnenschein aus.

Und ein Volk läuft da rum, da werden aber alle Klischees bedient ...

Für uns geht es zunächst durch die Trossachs. Das Wetter ist blendend und es ist wirklich heiß - man glaubt es kaum, aber ich kann es beweisen:

„Trossachs“ ist ein Wort für eine ganz besondere Gegend. Es bezieht sich auf das romantische Gebiet mit Seen, zerklüfteten Hügeln, verschlafenen Wäldern und gastfreundlichen Dörfern, das sich östlich von Loch Lomond und westlich von Stirling erstreckt. Gerne spricht man hier von „Die Highlands in Miniatur“.

Auch Sir Walter Scott hat die kleinen, wilden Täler der Gegend besucht und war so begeistert, dass er hier sein berühmtes Gedicht “Das Fräulein vom See” (The Lady of the Lake) (1810) über ein Mädchen, das hier lebte, schrieb. Es wurde ein Riesenerfolg und der erste internationale Beststeller.

Das Dampfschiff Sir Walter Scott, das Besucher seit fast einem Jahrhundert über den Loch Katrine im Nationalpark befördert, wurde nach dem Schriftsteller benannt.

Mit Wordsworth, Coleridge und zahlreichen anderen berühmten Künstlern, die diese Gegend besuchten, wurden die Trossachs zum Paradies für alle, die nach romantischer Schönheit suchten.

In der Region Argyll And Bute, wo der See liegt, ist der Loch Awe mit seinen knapp 38qkm einer der größten Seen. Sein Wasser speist praktisch das bekannte Kraftwerk Cruachan Power Station.

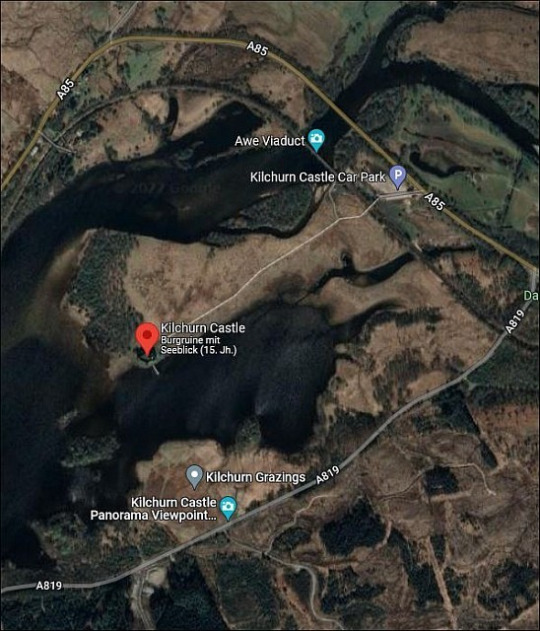

Nahe der Power Station liegt der Ort Loch Awe und dort das schöne Kilchurn Castle. Hier ist das nordöstliche Ende des Sees.

Kilchurn Castle erzählt von der Expansion des Campbell-Clans und dessen starke Frauen. Zwei Frauen entschieden das Schicksal dieser Burg.

Eine soll den Aufbau geleitet haben, die andere schickte die Burg ungewollt in die Bedeutungslosigkeit. Dazwischen lagen rund 200 Jahre, in der Kilchurn Castle eine wichtige Rolle bei der Ausdehnung der Campbells von Glenorchy spielte.

Margaret war laut Legende die erste. Sie lebte als eine von vier Ehefrauen des Colin Campbell, Spitzname „Cailean Dubh na Roimhe“ – der „Schwarze Colin Roms“.

Colin war Kreuzfahrer, also viel unterwegs. Darum beaufsichtigte seine Frau Margaret den Bau von Kilchurn Castle als Sitz über die Ländereien am Glen Orchy, die Colin geerbt hatte.

Besucher, die oben auf der Burg stehen, begreifen schnell, weshalb Margaret und ihr Mann Kilchurn Castle genau an diesem Platz erbauten: Nach Westen hin sieht man fast das gesamte Loch Awe entlang.

Mit 41 Kilometern immerhin der längste Süßwassersee Schottlands. Richtung Nordosten erstreckt sich Glen Strae, im Osten schließlich Glen Orchy.

Kilchurn beherrschte damit den Knotenpunkt vieler Verbindungen auf dem Weg zur Küste. Auch für die Verteidigung war der Platz bestens geeignet.

Heute steht Kilchurn Castle auf einer Landzunge, die in das Loch Awe ragt und die nur bei Hochwasser unpassierbar wird. Doch der See senkte sich erst im 19. Jahrhundert ab, als der Ablauf zum Glen Etive verbreitert wurde. Davor stand Kilchurn also auf einer Insel.

Zu Beginn war Kilchurn Castle auch ein „Towerhaus“, also ein Wohnturm – ähnlich wie heute noch Castle Stalker. Über die nächsten 200 Jahre aber wurden immer weitere Elemente angebaut. Auch Grey Colin Campbell, der in der zweiten Hälfte des 16. Jahrhunderts Laird of Glenorchy war, erweiterte Kilchurn noch um Rundtürme und weitere Elemente.

Kate Ruthven, Frau von Grey Colin Campbell war entscheidend daran beteiligt, dass Kilchurn langsam in der Bedeutungslosigkeit versank. Die Familie Ruthven stammt aus Perthshire, also weit östlich von Loch Awe.

Durch sie knüpfte auch Colin rege Kontakte in den Osten und in die schottischen Lowlands hinein. Darum zog es die Familie Campbell of Glenorchy also weiter in diese Richtung. So erwarb man große Teile von Breadalbane, dem Land der MacNabs bei Loch Tay und Killin.

Dort, am östlichsten Ende des Reiches an der Spitze Loch Tays baute die Campbell of Glenorchy-Familie ihren neuen Sitz: Balloch Castle, heute Taymouth Castle. Und aus den Glenorchys wurde später das Geschlecht der Campbells of Breadalbane.

Kilchurn Castle bekam zunächst Burg-Verwalter: die MacGregors, ein benachbarter Clan. Das ging allerdings nicht lange gut. Noch während der Lebzeit von Grey Colin kam es zu einer Blutfehde zwischen beiden Clans, die Colin gewann – er richtete persönlich das Oberhaupt der MacGregors hin.

Die Nachfahren Grey Colins erhielten die Burg weiter. 1685 wurde Kilchurn sogar das einzige Mal in ihrem Dasein belagert: Innen die Campbells von Breadalbane, außen die Campbells von Argyll. Eine interne Clanfehde.

Dank der strategischen Lage war die Burg für Regierungstruppen während der Jakobitenaufstände eine gute Unterkunft. So ließ der Earl of Breadalbane das Kilchurn Castle um Baracken erweitern, was der Burg ihre heutige Form bescherte. Vergeblich versuchte der Earl jedoch das Kilchurn Castle an die Regierung zu verkaufen. Nach der Schlacht bei Culloden und dem Bau von Befestigungen wie Fort William, hatte die aber kein Interesse daran. Und so ließen die Breadalbanes Kilchurn Castle verfallen.

Derzeit kann das Castle nur von Außen ansehen. Im Burghof sollte man auf das seltsame runde Podest im Gras achten. Dabei handelt es sich um einen der Turmsockel der Burg, der durch einen Blitzeinschlag weggesprengt wurde und in den Hof gefallen ist.Ansonsten sollte man sich auch die Zeit nehmen und einmal um die Castle herumgehen, um ihre Höhe und Wehrhaftigkeit zu sehen.

Parken kann man auf einem befestigten Parkplatz nahe der Straße. Es gibt Dixi-Klos, Picknickbänke und dergleichen mehr.

Von hier aus geht es zu Fuß weiter über einen Weg, der unter der Eisenbahnbrück hindurch führt.

NICHT über die Bahnschienen gehen, das ist gefährlich und verboten! Zudem bietet die Brücke durchaus ein nettes Fotomotiv ab.

Unter der Eisenbahnbrücke treffen sich die Kanufahrer und lassen ihre Kanus zu Wasser.

Insgesamt ist sind es ungefähr ein Kilometer zu Fuß, ehe man am Eingang der Burg steht. Der Weg ist gut befestigt, aber es lohnen sich dennoch gute Schuhe, da sich nach Regen viele Pfützen bilden.

Das gesamte Gebiet ist extrem sumpfig, davon zeugen schon die Pflanzen, die dort wachsen. Besonderes Augenmerk gilt dem Boden kurz vor dem Castle. Hier befinden sich die Reste einer ehemaligen Brücke.

Der Boden ist durch eingerammte Baumstämme befestigt worden, die dem archäologisch geschultem Blick (nämlich meinem) direkt auffallen.

Die Besichtigung ist kostenlos! Der Parkplatz ebenfalls!

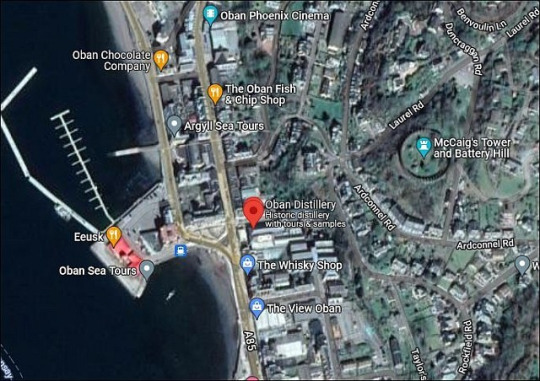

Wir fahren weiter in die Küstenstadt Oban. Oban ist zweifellos die wichtigste Stadt an der Westküste zwischen Fort William und Helensburgh.

Der Ort liegt in der Region Argyll und gilt als Hauptfährhafen zu den Hebriden. Die Stadt selbst ist ein sehr beliebtes Touristenziel. In den Sommermonaten ist extrem viel los, aber auch in der Nebensaison ist Oban sehr belebt.

Das liegt nicht nur an den Touristen, die in Oban selbst sind, sondern an den vielen Tagesausflüglern, die Oban als Fährhafen nutzen. Oban eignet sich vorzüglich als Startpunkt zur Erkundung der Region und der westlichen Highlands.

Die Oban Whisky Distillery befindet sich direkt im Ortskern des Ortes am Hafen. Gegründet wurde die Distillery im Jahr 1794 von den Brüdern John, James und Hugh Stevenson.

Damit ist sie sogar älter als der Ort Oban selbst, welcher sich erst später um die Distillery bzw. den Hafen herum entwickelte.

Dieser Umstand sorgte sicherlich dafür, dass sich die Brennerei nicht wesentlich verändern konnte und sie zu den kleinsten Brennereien in Schottland gehört. Die Brennerei durchlief nach ihrer Gründung einige Besitzerwechsel.

Eigentümer waren u. a. Peter Curnstie (1866), Walter Higgin (1883), Alexander Edward (1898), Dewar's (1923) und die Distillers Company (1925) welche später über die United Distillers in der heutigen Diageo aufging.

Von 1931 bis 1937 ruhte der Betrieb, ebenso von 1969 bis 1972 als man ein neues Still-Haus baute. 1989 wurde ein neues Besucherzentrum eingeweiht.

Das leicht getorfte Malz wird von den Roseisle Maltings geliefert, gelagert wird vor Ort in Bourbon- und Sherry Fässern. Abgefüllt wird in der zentralen Diageo Anlage bei Leven.

Der Gesamtausstoß an Alkohol ist nicht sehr hoch und die Produktlinie relativ übersichtlich. Hauptprodukt ist der 14-jährige Single Malt und seit 2014 gibt es einen so genannten Non Age Statement Whisky, den Little Bay.

Gerne hätten wir die Distillery besichtigt, allerdings bildete sich in kürzester Zeit eine lange Schlange, die alle eine Tour machen wollten. Hinzu kam, dass keiner eine Maske trug. Nööö, dann ohne uns.

Dafür gingen wir dann lieber in den Ort und suchten uns ein nettes Lokal mit Außensitzplätzen. Jetzt haben wir einen Sonnenbrand, aber das Essen war wirklich lecker und für 8,99 £ überraschend günstig.

Erstaunt waren wir auch, wie viele deutsche Stimmen im Ort zu hören waren.

Zuerst sprachen wir mit einer jungen Dame am Nebentisch auf Englisch, bis sich dann heraus stellte, dass sie auch Deutsche ist. Lustig!

Nach dem Lunch machten wir uns wieder auf den Weg in Richtung Fort William ...

5 notes

·

View notes

Note

Gerade eben hat eine Busfahrer in gemerkert, warum denn an einem bekannten Knotenpunkt mit Anschluss an Straßenbahn niemand auf den Knopf drückt, weil sie fast dran vorbeigerauscht ist...

.

6 notes

·

View notes

Text

Die meisten Reisenden verschlägt es nur nach Honduras, da man auf der ganzen Welt wohl nirgends so günstig seinen Tauchschein machen kann wie auf Utila. Utila ist eine kleine Karibikinsel, grad so 42km² groß, ca. 30km von der Karibikküste Honduras' entfernt. Und da wollten Jan und ich als nächstes hin.

Von Copán aus nahmen wir den Bus um sieben Uhr morgens, holten uns davor noch Frühstück bei einem Mann, der sein Standl an der Straße aufgestellt hatte und Baleadas, heiße Reismilch und trockene Zimtschnecken verkaufte. Als erstes ging es nach San Pedro Sula, einer der größten Städte von Honduras, Knotenpunkt für fast alle Busverbindungen und angeblich eine der gefährlichsten Städte welteit. Aber wir wollten ja nur den Bus dort wechseln. Plänmäßig sollte dieser in einer Stunde abfahren, kam jedoch schon mit einer halben Stunde Verspätung. Beim Ausparken aus dem Busterminal dachte ich mir schon: Dieses Geräusch hört sich nicht danach an, als kämen wir mit dem gleichen Bus in La Ceiba an (dem Ort von dem aus man die Fähre nach Utila nimmt). Und ich wäre nicht ich wenn ich nicht immer Recht hätte, und so blieben wir ca. zehn Minuten später an der Schnellstraße stehen. Ungeplant natürlich. Laut Busfahrer sollte ein nächster Bus in 45 Minuten kommen, zwei Stunden später saßen wir immer noch in der Sonne und warteten. Irgendwann kam dann ein anderer Bus vorbei, eh schon rappelvoll, in den wir uns dann alle dazuquetschen sollten. Später auf der Fahrt bekam ich von Marvin, einem Mann der in San Pedro Sula als Mechaniker arbeitet und in La Ceiba lebt, seinen Sitzplatz angeboten, da er sah dass ich bereits im Stehen einschlief. So saß ich dann neben Anabel, die so alt ist wie ich und mit ihrem zweijährigen Sohn unterwegs war. Wie sie später erzählte hat sie auch noch einen sechsjährigen Sohn zu Hause - oh Gott, dachte ich, als sie ihr erstes Kind bekommen hat hab ich grad meine Ausbildung angefangen. Gleiches Alter, aber viel unterschiedlicher könnten zwei Leben wohl nicht sein.

Irgendwann abends kamen wir dann in La Ceiba an und verfielen dem etwas zu hilfsbereiten Marvin, der meinte er kenne ein Hostel. Rief ein Taxi, ich wusste schon das geht in die Hose. Fuhr mit uns durch halb La Ceiba spazieren weil alles, von dem er dachte es wäre ein Hostel, keines war. Schließlich sagten wir dem Fahrer er solle uns einfach zu dem Hostel bringen, zu dem wir eh wollten. Taxirechnung: Wir reden nicht drüber. Auf wessen Kosten? Die der Backpacker, die eh schauen wie sie das Geld zusammenhalten. Danke Marvin, ich weiß es war nicht böse gemeint.

Am nächsten Tag fuhren wir morgens gleich zur Fähre, das Taxi dort hin teilten wir uns mit Franziska und Ronja aus Deutschland - die beiden sind 19 und 18 aber die wahrscheinlich ältesten Teenager, die ich je getroffen habe. Ich kann es nicht erklären, die beiden sind einfach alt.

Mit der Fähre fährt man ca. eine Stunde nach Utila rüber, das Personal verteilt an fast jeden Passagier vorsorglich Spucktüten (hab ich nicht gebraucht, überhaupt bin ich schon seit vier Monaten speifrei. Ich hätte nicht gedacht, dass ich das mal zelebriere, aber so ist es). Als wir dort ankamen liefen Jan und ich direkt zum ersten Hostel und ergatterten die wahrscheinlich letzten freien Betten auf der Insel; Feiertage sind immer scheiße für Reisende, denn genau zur Ankunft auf Utila begann die Semana Santa, die Osterwoche - und genau zu solchen Feiertagen sind natürlich auch all die Einheimischen unterwegs.

Nach dem Mittagessen begannen wir eine Tauchschulentour in der Hoffnung, dass irgendwo Platz ist: Die Tauchschulen bieten zusammen zum Tauchkurs auch kostenlos ein Bett in deren Unterkunft an. Und weil wir eh schon Glück hatten war gleich in der ersten Tauchschule Platz. Der PADI Open Water Tauchkurs, den ich machen wollte, fing zufällig auch direkt an, und so verbrachte ich die nächsten viereinhalb Stunden damit, mir in einem kleinen Unterrichtsraum Videomaterial anzusehen während es draußen 37°C hatte. Aber die Leute in meiner Gruppe waren nett, also war es schon okay. Als wir nach den Videos entlassen wurden flüchteten wir alle nach draußen und später auf den Steg, um von dort den Sonnenuntergang anzusehen. Hier lässt es sich aushalten, dachte ich.

Am nächsten Tag zog ich dann vom Hostel in die Tauchschule um und wurde in einer, wie ich es nannte, Piratenhöhle einquartiert. Immerhin ein "Einzelzimmer", bisschen ranzig, die Tür ließ sich nur mit Liebe schließen und eines der zwei Fenster war zugenagelt. Aber ich hab schon an schlimmeren Orten geschlafen und bin mittlerweile so anspruchslos geworden, dass es mir ehrlich egal war - außerdem waren alle menschen im Dive Center so zauberhaft, da blieb ich irgendwie gerne.

An Tag 2 des Tauchkurses gingen wir vormittags nochmal die Theorie durch - was wir eigentlich am Vortag hätten machen sollen. Und weil wir eine recht große Gruppe waren waren wir in der Zeit konstant hinterher.

Nachdem wir die ganze Tauchausrüstung mehrmals auf- und abgebaut hatten ging es nachmittags das erste Mal ins (flache) Wasser und ich will ganz ehrlich sein, es war wirklich nicht schön. Die ersten zehn Minuten dachte ich, ich bekäme bald eine Panikattacke: Man weiß nicht, wie man sich im Wasser bewegen soll und schaukelt unkontrolliert im herum, durch das Mundstück zu atmen fühlt sich sehr falsch an und die aufsteigenden Blasen, die durchs Ausatmen entstehen, wirken furchtbar laut. Über all ist Wasser (Überraschung), aber wirklich überall - und plötzlich fiel mir ein, dass ich mich bis auf ein paar wenige Handzeichen absolut nicht verständigen konnte. Zusätzlich war im flachen Wasser der ganze Sand aufgewirbelt, sodass ich die anderen fast nicht mehr sehen konnte. Ich musste mich wirklich zusammenreißen, nicht panisch wieder aufzutauchen. Als ich es fast nicht mehr aushielt konnte ich mich schließlich deeskalieren indem ich mir dachte: Okay Julia, Du kannst den Boden unter dir sehen und Du kannst auch die Wasseroberfläche sehen, das ist wirklich nicht weit weg. Du kannst nicht verloren gehen. Und wenn: In deinem Lufttank ist so viel Luft, dass Du auf jeden Fall genug Zeit hast um gefunden zu werden. Und dann ging es. Irgendwann fingen wir dann auch mit den Übungen an, da hatte ich dann Ablenkung: Unter Wasser die Taucherbrille abnehmen und das Wasser mit der Nase rausblasen, das Mundstück herausnehmen und wieder einstecken, den Tank ablesen, undundund. Als wir wieder raus aus dem Wasser kamen merkte ich, wie anstrengend das war, und ging super erschöpft duschen.

In den folgenden Tagen war dann alles viel einfacher. Ich merkte, dass ich mich selber einer Gehirnwäsche unterziehen musste, weil Tauchen eigentlich gegen jeden inneren Instinkt geht: Man ist überall umgeben von Wasser, man sieht Fische und kann trotzdem atmen - meine Alarmglocken sagten ständig: "DU MUSST HIER RAUS", aber wenn man sie etwas leiser werden lässt kann man alles viel besser genießen.

Irgendwann machten wir unsere Übungen schon bei 12 Metern Tiefe, bis wir am Ende schließlich bis 18 Meter tauchten, da hörte der Kurs dann auf. Wir schlossen mit einem Test ab und hatten danach noch einen Fun Dive, das bedeutet man taucht ohne Instructor mit jemandem mit, der den Tauchgang leitet. Man taucht entspannt hinterher, sieht sich ein bisschen die Unterwasserwelt an und denkt über nicht viel nach.

Außer Tauchen kann man auf der Insel tatsächlich nicht so richtig viel machen, außer zu erkunden. An einem Nachmittag lief ich mit Jan und André (halb Engländer, halb Kolumbianer, macht dort seine Ausbildung zum Dive Master [die Menschen, die einen Tauchgang leiten]) zum Pumpkin Hill, einem Berg ziemlich mittig auf Utila. Man läuft erst ewig über Sandstraßen, dann klettert man ein Stückchen durch den Wald und schließlich einen kleinen Leuchtturm hinauf. Von dort hat man dann die beste Aussicht über wirklich jeden Meter der Insel, wenn die Sicht gut ist sogar bis Roatán (die zweite Karibikinsel, die zu Honduras gehört) und zum Festland. Die gleiche Tour machte ich zwei Tage später mit Nikita (kommt aus französisch-Kanada, seine Eltern sind aus Rumänien und Russland; sein Lebensplan ist es, bis er 30 ist zehn Häuser zu besitzen und dann reisen zu gehen, er macht gerade nur Urlaub), jedoch um 4:30 Uhr morgens um den Sonnenaufgang zu sehen.

Auf dem Rückweg holten wir uns Frühstück bei der ABC-Bakery, die ein bisschen versteckt und unscheinbar auf der Insel liegt und wo es die besten Zimtschnecken aller Zeiten gibt. Meine Zuckersucht fand, was sie brauchte. Aßerdem fand ich eine kleine französische Bäckerei, die auch Vollkornbaguette anbot, und es war fast als würde ich Brot von zu Hause essen - Tortillas sind schon auch gut, aber irgendwann hat man genug.

Ansonsten verbrachte ich die Tage auf Utila ganz entspannt, ging spazieren, sah mir diverse Sonnenuntergänge vom Schiffsdeck aus an, aß Baleadas mit den anderen oder Wassermelone am Steg.

2 notes

·

View notes

Text

Burma: Immer mehr Zivilisten fliehen vor den Kämpfen nach Thailand

Die Kämpfe zwischen der Regierung Myanmars und den Karen-Rebellen dauerten die ganze Samstagnacht bis Sonntagmorgen an und trieben mehr Zivilisten dazu, vorübergehend Zuflucht im Bezirk Mae Sot in der westlichen Provinz Tak Thailands zu suchen.

Die Rebellen starteten Mörser- und Drohnenangriffe gegen die Überreste der myanmarischen Truppen, die sich aus ihrem letzten Lager im Township Myawaddy zurückgezogen haben und nun in Schützengräben und Bunkern in der Nähe der zweiten thailändisch-myanmarischen Freundschaftsbrücke, im Unterbezirk Tha Sai Luad, Bezirk Mae Sot etwa 1,5 km von der thailändischen Grenze entfernt, ausharren.

Unterdessen reagierte die Regierung Myanmars mit Luftangriffen gegen Rebellenstellungen in Myawaddy, bei denen sie russische MiG-29-Kampfflugzeuge und Kampfhubschrauber einsetzte. Die ganze Nacht über war von der thailändischen Grenze aus das Geräusch von Bombenexplosionen und automatischen Schüssen zu hören.

Aus thailändischen Sicherheitsquellen geht man davon aus, dass die verfeindeten Seiten bei den Bombenanschlägen Verluste erlitten haben, es liegen jedoch keine näheren Angaben vor.

Die Zahl der Menschen aus Myanmar, die in den letzten Tagen vorübergehend in Haftzentren in Ban Wang Takhien Zuflucht gesucht haben, ist auf etwa 2.000 gestiegen. Thailändische Sicherheitsbeamte gehen davon aus, dass noch mehr Menschen über die Grenze nach Thailand fliehen werden, wenn die Kämpfe weiter eskalieren.

Die Gemeinde Myawaddy, ein wichtiger Knotenpunkt für den grenzüberschreitenden Handel zwischen Thailand und Myanmar, steht jetzt unter der Kontrolle der Karen National Union.

Die Regierung schickte Verstärkung, um die Gemeinde zurückzuerobern, doch ihr Vormarsch wurde von den Rebellen durch Hinterhalte und andere Guerillataktiken aufgehalten. / Thai PBS World

Read the full article

0 notes

Text

is tor same as vpn

🔒🌍✨ Erhalten Sie 3 Monate GRATIS VPN - Sicherer und privater Internetzugang weltweit! Hier klicken ✨🌍🔒

is tor same as vpn

Unterschied zwischen Tor und VPN

Ein wesentlicher Unterschied zwischen Tor und VPN besteht in ihrer Funktionsweise und dem Grad der Anonymität, den sie bieten. Tor, auch bekannt als "The Onion Router", leitet den Internetverkehr über ein Netzwerk von Servern um, wodurch die IP-Adresse des Benutzers verschleiert wird. Jeder Server im Tor-Netzwerk entschlüsselt nur eine Schicht der verschlüsselten Daten, wodurch die Anonymität gewährleistet wird.

Auf der anderen Seite bietet ein Virtual Private Network (VPN) eine verschlüsselte Verbindung zwischen dem Gerät des Benutzers und einem entfernten Server. Ein VPN maskiert die IP-Adresse und den Standort des Benutzers, indem es den gesamten Internetverkehr durch einen privaten Tunnel leitet. Dadurch wird die Privatsphäre und Sicherheit im Internet erhöht.

Ein weiterer Unterschied liegt in der Geschwindigkeit und der Benutzerfreundlichkeit. Tor kann aufgrund der Mehrfachverschlüsselung und der langsamen Server im Netzwerk zu einer langsameren Internetverbindung führen. Ein VPN bietet in der Regel eine schnellere Verbindung, da der gesamte Datenverkehr über einen einzelnen Server geleitet wird.

Zusammenfassend lässt sich sagen, dass Tor eine größere Anonymität bietet, jedoch mit langsamerer Geschwindigkeit und eingeschränkter Benutzerfreundlichkeit verbunden ist. Ein VPN hingegen ermöglicht eine einfachere und schnellere Verbindung, bietet aber möglicherweise nicht das gleiche Maß an Anonymität wie Tor. Je nach den individuellen Bedürfnissen und Anforderungen kann die Wahl zwischen Tor und VPN unterschiedlich ausfallen.

Gemeinsamkeiten von Tor und VPN

Tor und VPN sind zwei verschiedene Technologien, die häufig für ähnliche Zwecke verwendet werden - nämlich die Sicherung der Privatsphäre und Anonymität im Internet. Obwohl sie unterschiedliche Ansätze verfolgen, haben sie einige Gemeinsamkeiten.

Eine Gemeinsamkeit zwischen Tor und VPN ist ihre Fähigkeit, die IP-Adresse des Benutzers zu verschleiern. Sowohl Tor als auch VPN leiten den Internetverkehr über verschiedene Server um, was es schwierig macht, die tatsächliche Identität und den Standort des Benutzers zu ermitteln. Dies schützt die Privatsphäre und ermöglicht es den Benutzern, anonym im Internet zu surfen.

Ein weiterer wichtiger Aspekt, den Tor und VPN gemeinsam haben, ist die Verschlüsselung des Datenverkehrs. Sowohl Tor als auch VPN bieten eine sichere Verbindung, die verhindert, dass Dritte den Internetverkehr abhören und sensible Informationen wie Passwörter oder Bankdaten stehlen können. Durch die Verschlüsselung wird die Sicherheit der Daten gewährleistet und das Risiko von Cyberangriffen minimiert.

Zusammenfassend lässt sich sagen, dass Tor und VPN wichtige Tools sind, um die Privatsphäre und Sicherheit im Internet zu gewährleisten. Obwohl sie unterschiedliche Funktionsweisen haben, verbindet sie ihr gemeinsames Ziel, den Benutzern eine sichere und anonyme Online-Erfahrung zu bieten. Es ist ratsam, sowohl Tor als auch VPN je nach den individuellen Anforderungen und Bedürfnissen zu verwenden, um die bestmögliche Online-Sicherheit zu gewährleisten.

Anonymität bei Tor und VPN

In der heutigen digitalen Welt wird die Anonymität im Internet immer wichtiger. Sowohl Tor als auch VPN sind beliebte Tools, die es den Nutzern ermöglichen, ihre Online-Identität zu schützen und ihre Privatsphäre zu wahren.

Tor, auch bekannt als "The Onion Router", leitet den Internetverkehr über ein weltweites Netzwerk von Servern, um die wahre IP-Adresse des Benutzers zu verbergen. Dies geschieht, indem der Datenverkehr mehrmals verschlüsselt und über verschiedene Knotenpunkte umgeleitet wird. Dadurch wird es für Dritte nahezu unmöglich, die Identität und den Standort des Benutzers zu ermitteln.

Auf der anderen Seite ermöglicht ein VPN, ein "Virtual Private Network", die Verschlüsselung des gesamten Internetverkehrs eines Benutzers und leitet ihn über einen entfernten Server um, wodurch die tatsächliche IP-Adresse versteckt wird. Dies schafft eine zusätzliche Sicherheitsschicht, die es Nutzern ermöglicht, sicher im Internet zu surfen, selbst wenn sie sich in unsicheren Netzwerken befinden.

Sowohl Tor als auch VPN bieten Anonymität im Internet, aber sie haben unterschiedliche Arbeitsweisen und Verwendungszwecke. Während Tor von Aktivisten und Nutzern, die höchste Anonymität benötigen, bevorzugt wird, ist ein VPN ideal für den alltäglichen Schutz der Privatsphäre und Sicherheit beim Surfen im Internet.

Letztendlich ist die Wahl zwischen Tor und VPN von den individuellen Bedürfnissen und dem gewünschten Schutzniveau abhängig. Beide Tools sind jedoch effektive Möglichkeiten, um die Anonymität im Internet zu wahren und die Privatsphäre zu schützen.

Sicherheit bei Tor im Vergleich zu VPN

Sicherheit ist ein wesentlicher Aspekt, der bei der Auswahl zwischen Tor und VPN-Diensten berücksichtigt werden sollte. Beide Technologien bieten Schutz der Privatsphäre und Anonymität im Internet, jedoch gibt es Unterschiede in Bezug auf ihre Sicherheit.

Tor, das für "The Onion Router" steht, leitet den Internetverkehr über ein verteiltes Netzwerk von Servern, um die Identität des Benutzers zu verschleiern. Obwohl dies die Anonymität erhöht, ist Tor anfällig für Schwachstellen wie Exit-Knoten-Angriffe, die es böswilligen Akteuren ermöglichen könnten, den Datenverkehr abzufangen.

Im Vergleich dazu bietet ein VPN (Virtual Private Network) eine verschlüsselte Verbindung zwischen dem Benutzer und dem VPN-Server. Dies schützt den Datenverkehr vor neugierigen Blicken und potenziellen Angriffen von außen. VPNs sind in der Regel sicherer als Tor, da sie eine end-to-end-Verschlüsselung bieten und Datenverluste minimieren.

Es ist wichtig zu beachten, dass die Sicherheit von Tor und VPN-Diensten auch von der Konfiguration und Wartung abhängt. Benutzer sollten starke Passwörter verwenden, regelmäßige Updates durchführen und auf vertrauenswürdige Anbieter zurückgreifen, um die Sicherheit zu gewährleisten.

Insgesamt hängt die Wahl zwischen Tor und VPN von den individuellen Sicherheitsanforderungen ab. Während Tor eine höhere Anonymität bietet, ist ein VPN in der Regel sicherer und zuverlässiger für den Schutz sensibler Daten im Internet. Nutzer sollten ihre Bedürfnisse und Prioritäten abwägen, um die beste Lösung für ihre Sicherheitsanforderungen zu finden.

Verwendungszwecke von Tor und VPN

Heutzutage nehmen die Bedenken hinsichtlich der Privatsphäre und Sicherheit im Internet stetig zu. Aus diesem Grund greifen immer mehr Menschen auf Tools wie Tor und VPN zurück, um ihre Online-Aktivitäten zu schützen und ihre Anonymität zu wahren.

Tor, auch bekannt als "The Onion Router", ermöglicht es den Nutzern, ihre IP-Adresse zu verschleiern und ihre Internetverbindung über ein Netzwerk von Servern weltweit zu leiten. Dies macht es schwierig für Dritte, die Aktivitäten der Nutzer im Netz zu verfolgen. Tor wird oft von Personen genutzt, die in Ländern mit eingeschränktem Internetzugang leben oder die Zensur umgehen möchten. Es bietet auch eine sichere Möglichkeit, sensible Daten online zu übertragen.

VPN, oder Virtual Private Network, verschlüsselt die Internetverbindung der Nutzer und leitet sie über Server in verschiedenen Ländern um. Dies schützt die Daten der Nutzer vor Hackern, Regierungsüberwachung und anderen potenziellen Bedrohungen im Netz. Ein VPN wird häufig von Personen verwendet, die in öffentlichen WLAN-Netzwerken surfen oder geografische Beschränkungen umgehen möchten, um auf bestimmte Inhalte zuzugreifen.

Sowohl Tor als auch VPN haben unterschiedliche Verwendungszwecke, aber ihr Ziel ist dasselbe: die Sicherheit und Anonymität der Nutzer im Internet zu gewährleisten. Es ist wichtig zu beachten, dass beide Tools ihre eigenen Vor- und Nachteile haben, und die Nutzer sollten entsprechend ihre Bedürfnisse abwägen, um das für sie passende Tool auszuwählen.

0 notes

Text

Straßenverkehr: Aktueller Stand des Planungsverfahrens zur B2-Anbindung in Karow / Pankow– weitere Wohnbebauung, Erhalt der Kleingärten, aus Senat

Straßenverkehr: Aktueller Stand des Planungsverfahrens zur B2-Anbindung in Karow / Pankow– weitere Wohnbebauung, Erhalt der Kleingärten, aus Senat

Frage 1:Inwiefern ist beabsichtigt, den #Kleingartenverein „Alt-Karow“ e.V. in das Verfahren zur #B2-Anbindung einzubeziehen? Wann findet die Einbeziehung der betroffenen Kleingärten in den gesamten Prozess statt?Frage 2:Inwiefern ist beabsichtigt, die Kleingartenanlage „Alt-Karow“ für eine wohnliche und / oder infrastrukturelle Bebauung in Anspruch zu nehmen?Frage 3:Inwiefern steht im Raum, die…

View On WordPress

#Antragsunterlagen#B2#Bahnhofstraße#BerlStrG#Blankenburger#Bundesstraße#Ersatzflächen#Kleingartenverein#Knotenpunkt#Lindenberg#Luchgraben#Malchow#Planfeststellungsverfahren#Radwegführung#Straßengesetz

0 notes

Text

is tor vpn safe

🔒🌍✨ Erhalten Sie 3 Monate GRATIS VPN - Sicherer und privater Internetzugang weltweit! Hier klicken ✨🌍🔒

is tor vpn safe

Tor VPN Sicherheit

Titel: Die Bedeutung von Tor und VPN für Ihre Online-Sicherheit

In der heutigen digitalen Welt, in der die Privatsphäre und Sicherheit im Internet immer wichtiger werden, sind Tools wie Tor und VPN unverzichtbar. Doch was genau sind Tor und VPN, und wie tragen sie zur Sicherheit Ihrer Online-Aktivitäten bei?

Tor, kurz für "The Onion Router", ist ein Netzwerk, das es Benutzern ermöglicht, ihre Online-Aktivitäten anonym zu durchführen, indem ihr Datenverkehr über mehrere Knotenpunkte geleitet wird, wodurch es schwierig wird, die wahre Identität oder den Standort eines Benutzers zu bestimmen. Dies macht es besonders nützlich für Menschen in Ländern mit eingeschränkter Internetfreiheit oder für diejenigen, die ihre Privatsphäre schützen möchten.

Ein VPN, oder Virtual Private Network, verschlüsselt den Datenverkehr zwischen Ihrem Gerät und dem Internet, indem es Ihren Standort verbirgt und Ihre Verbindung vor neugierigen Blicken schützt. Es bietet nicht nur Sicherheit, sondern ermöglicht es Ihnen auch, auf regionale Beschränkungen zuzugreifen, indem es Ihnen eine IP-Adresse aus einem anderen Land zuweist.

Indem Sie Tor und VPN kombinieren, können Sie ein noch höheres Maß an Sicherheit und Anonymität erreichen. Durch die Verbindung zu einem VPN, bevor Sie das Tor-Netzwerk betreten, wird Ihre Online-Identität noch besser geschützt, da selbst diejenigen, die den Datenverkehr im Tor-Netzwerk überwachen, nicht in der Lage sein werden, Ihre tatsächliche IP-Adresse oder Ihren Standort zu bestimmen.

In einer Welt, in der die Online-Privatsphäre immer stärker bedroht ist, sind Tor und VPN unverzichtbare Werkzeuge, um Ihre Sicherheit und Anonymität zu gewährleisten. Indem Sie sie richtig nutzen und verstehen, können Sie Ihre Online-Erfahrung sicherer und freier gestalten.

Risiken von Tor VPN

Tor VPNs bieten Nutzern eine gewisse Anonymität und Sicherheit beim Surfen im Internet. Dennoch gibt es Risiken, die Nutzer im Auge behalten sollten.

Ein Risiko von Tor VPNs ist die Möglichkeit von Datenlecks. Obwohl Tor VPNs Verschlüsselung verwenden, besteht immer die Möglichkeit, dass Daten durch undichte Stellen im Netzwerk gelangen können. Dies könnte dazu führen, dass sensible Informationen wie persönliche Daten oder Passwörter in die falschen Hände geraten.

Ein weiteres Risiko ist die langsamere Geschwindigkeit beim Surfen im Internet. Da der Datenverkehr durch mehrere Server geleitet wird, kann dies zu einer Verlangsamung der Verbindungsgeschwindigkeit führen. Dies kann frustrierend sein, insbesondere wenn Nutzer auf schnelle Verbindungen angewiesen sind.

Darüber hinaus besteht die Gefahr von Malware und schädlicher Software. Da Tor VPNs oft von Menschen genutzt werden, die anonym bleiben möchten, zieht dies auch Personen an, die das Netzwerk für schädliche Aktivitäten missbrauchen könnten. Dies könnte dazu führen, dass Nutzer ungewollt auf schädliche Websites oder Downloads stoßen.

Schließlich ist die rechtliche Seite zu beachten. Obwohl die Nutzung von Tor VPNs legal ist, können bestimmte Aktivitäten, die über das Netzwerk durchgeführt werden, illegal sein. Nutzer sollten sich bewusst sein, dass sie immer noch für ihre Handlungen im Internet verantwortlich sind, unabhängig davon, ob sie ein Tor VPN verwenden oder nicht.

Insgesamt bieten Tor VPNs zwar eine gewisse Anonymität und Sicherheit, jedoch sollten Nutzer sich der damit verbundenen Risiken bewusst sein und entsprechende Vorsichtsmaßnahmen treffen.

Vorteile von Tor VPN

Ein Tor VPN bietet eine Reihe von Vorteilen für diejenigen, die ihre Online-Privatsphäre schützen möchten. Hier sind einige der wichtigsten Vorteile:

Anonymität: Durch die Verwendung eines Tor VPN können Benutzer ihre wahre IP-Adresse verbergen und stattdessen eine anonyme IP-Adresse verwenden. Dies macht es schwieriger für Websites und Online-Dienste, die Benutzer zu verfolgen und deren Aktivitäten zu überwachen.

Sicherheit: Ein Tor VPN verschlüsselt den gesamten Datenverkehr zwischen dem Benutzergerät und dem VPN-Server. Dadurch wird sichergestellt, dass sensible Informationen wie Passwörter, Finanzdaten und persönliche Nachrichten vor Hackern und anderen böswilligen Parteien geschützt sind.

Zugang zu blockierten Inhalten: Viele Websites und Online-Dienste sind geografisch eingeschränkt und können nur von bestimmten Ländern aus zugänglich sein. Mit einem Tor VPN können Benutzer diese Beschränkungen umgehen und auf blockierte Inhalte zugreifen, indem sie eine IP-Adresse aus einem anderen Land verwenden.

Schutz in öffentlichen WLAN-Netzwerken: Öffentliche WLAN-Netzwerke sind oft unsicher und anfällig für Hackerangriffe. Ein Tor VPN verschlüsselt den Datenverkehr, der über öffentliche WLAN-Netzwerke gesendet wird, und bietet so einen zusätzlichen Schutz vor Datendiebstahl und anderen Sicherheitsbedrohungen.

Vermeidung von Überwachung: In einigen Ländern und Regionen überwachen Regierungen und Internetdienstanbieter den Online-Verkehr ihrer Bürger. Ein Tor VPN kann helfen, diese Überwachung zu umgehen und die Online-Privatsphäre der Benutzer zu schützen.

Insgesamt bietet ein Tor VPN eine sichere und anonyme Möglichkeit, das Internet zu nutzen und die Online-Privatsphäre zu wahren. Es ist ein unverzichtbares Werkzeug für alle, die ihre persönlichen Daten schützen und ihre Internetfreiheit bewahren möchten.

Vergleich Tor VPN vs

Ein Vergleich zwischen Tor und VPN kann für diejenigen hilfreich sein, die ihre Online-Privatsphäre schützen möchten. Beide Technologien bieten verschiedene Ansätze zum Schutz der Identität und Daten der Nutzer im Internet.

Tor, das für "The Onion Router" steht, ist ein Netzwerk, das den Datenverkehr über eine Vielzahl von Servern leitet, um die Anonymität zu erhöhen. Es nutzt mehrere Verschlüsselungsebenen, um die Kommunikation zu verschleiern und verhindert, dass einzelne Knoten den gesamten Datenverkehr überwachen können. Tor ist bekannt für seine Fähigkeit, Benutzer anonym im Internet surfen zu lassen, indem es deren IP-Adresse verbirgt und den Zugriff auf gesperrte Websites ermöglicht.

Auf der anderen Seite bietet ein VPN (Virtual Private Network) eine verschlüsselte Verbindung zwischen dem Gerät des Benutzers und einem entfernten Server. Es maskiert die IP-Adresse des Benutzers und verschlüsselt den gesamten Datenverkehr, der über das VPN geleitet wird. Dadurch wird verhindert, dass Dritte den Datenverkehr abhören oder die Identität des Benutzers nachverfolgen können. Ein VPN bietet auch den Vorteil, dass es den Standort des Benutzers virtuell ändern kann, was nützlich sein kann, um geografische Beschränkungen zu umgehen und auf Inhalte zuzugreifen, die in bestimmten Regionen gesperrt sind.

Letztendlich hängt die Wahl zwischen Tor und VPN von den individuellen Bedürfnissen und Prioritäten des Benutzers ab. Tor bietet eine starke Anonymität, ist jedoch möglicherweise langsamer und weniger geeignet für den Zugriff auf standortbezogene Inhalte. VPNs bieten eine schnellere Verbindung und mehr Flexibilität beim Standortwechsel, jedoch möglicherweise nicht die gleiche Anonymität wie Tor. Es ist wichtig, die Vor- und Nachteile jeder Option abzuwägen und diejenige auszuwählen, die am besten zu den eigenen Anforderungen passt.

Anonymität mit Tor VPN

Anonymität im Internet ist ein wichtiges Anliegen für viele Menschen, insbesondere angesichts der zunehmenden Überwachung und Datenschutzbedenken. Eine Möglichkeit, die Anonymität online zu gewährleisten, ist die Verwendung von Tor VPN.

Tor, kurz für "The Onion Router", ist ein Netzwerk, das den Datenverkehr über mehrere Server leitet, um die Identität des Benutzers zu verschleiern. Durch die Verwendung von Tor können Benutzer anonym im Internet surfen, da ihre IP-Adresse und ihr Standort verschleiert werden.

VPN, oder "Virtual Private Network", verschlüsselt die Internetverbindung des Benutzers und leitet sie über einen entfernten Server, wodurch die Privatsphäre und Sicherheit erhöht werden. Indem man Tor mit einem VPN kombiniert, kann man eine noch höhere Anonymität erreichen.

Es gibt mehrere Gründe, warum jemand Tor VPN nutzen möchte. Zum einen schützt es die Privatsphäre und verhindert, dass Internetdienstanbieter, Regierungsbehörden oder Hacker die Online-Aktivitäten verfolgen können. Darüber hinaus ermöglicht es den Zugriff auf regionale beschränkte Inhalte, da die IP-Adresse des Benutzers maskiert wird.

Es ist jedoch wichtig zu beachten, dass Tor VPN nicht unfehlbar ist und nicht vor allen Sicherheitsrisiken schützen kann. Es gibt immer noch Möglichkeiten, die Anonymität zu kompromittieren, insbesondere durch unsichere Verbindungen oder fehlerhafte Konfigurationen.

Insgesamt bietet die Kombination von Tor und VPN jedoch eine effektive Möglichkeit, die Anonymität online zu wahren und die Privatsphäre zu schützen. Indem man sich bewusst ist, wie man diese Tools richtig verwendet und potenzielle Risiken minimiert, kann man ein sichereres und freieres Interneterlebnis genießen.

0 notes

Text

was bedeutet p2p vpn

🔒🌍✨ Erhalten Sie 3 Monate GRATIS VPN - Sicherer und privater Internetzugang weltweit! Hier klicken ✨🌍🔒

was bedeutet p2p vpn

Funktionsweise P2P VPN

Ein Peer-to-Peer (P2P) Virtual Private Network (VPN) funktioniert ähnlich wie andere VPNs, jedoch mit einigen entscheidenden Unterschieden. Bei einem P2P-VPN werden die Verbindungen nicht über zentrale Server geleitet, sondern direkt zwischen den Teilnehmern aufgebaut. Dies bedeutet, dass die Nutzer des P2P-VPNs sowohl als Clients als auch als Server fungieren können.

Die Funktionsweise eines P2P-VPNs ermöglicht es den Teilnehmern, ihre Internetverbindung miteinander zu teilen und somit ein dezentrales Netzwerk aufzubauen. Durch diese Peer-to-Peer-Verbindungen wird der Datenverkehr zwischen den Teilnehmern eines P2P-VPNs verschlüsselt und über mehrere Knotenpunkte geleitet, wodurch die Anonymität und die Sicherheit der Nutzer erhöht werden.

Ein weiterer Vorteil eines P2P-VPNs ist die hohe Skalierbarkeit des Netzwerks. Da die Verbindungen direkt zwischen den Teilnehmern hergestellt werden, kann ein P2P-VPN problemlos erweitert werden, indem einfach neue Teilnehmer hinzugefügt werden.

Es ist jedoch wichtig zu beachten, dass die Sicherheit eines P2P-VPNs stark von der Vertrauenswürdigkeit und Zuverlässigkeit der anderen Teilnehmer abhängt. Da die Verbindungen direkt zwischen den Nutzern hergestellt werden, ist es möglich, dass böswillige Teilnehmer versuchen könnten, den Datenverkehr zu überwachen oder zu manipulieren.

Insgesamt bietet ein P2P-VPN eine interessante Alternative zu herkömmlichen VPN-Diensten, da es eine dezentrale und skalierbare Lösung für die Sicherheit und Anonymität im Internet darstellt.

Vorteile von P2P VPN

Ein Peer-to-Peer (P2P) Virtual Private Network (VPN) bietet zahlreiche Vorteile für die Nutzer. Im Vergleich zu herkömmlichen VPN-Diensten bringt ein P2P-VPN einige einzigartige Eigenschaften mit sich.

Ein bedeutender Vorteil von P2P-VPNs ist die Dezentralisierung des Netzwerks. Anstatt alle Daten ��ber zentrale Server zu leiten, verteilen sich die Verbindungen auf verschiedene Nutzer, was die Zuverlässigkeit und Sicherheit erhöht. Da die Verbindung über mehrere Quellen hergestellt wird, ist ein P2P-VPN oft schneller und stabiler als traditionelle VPNs.

Des Weiteren bietet ein P2P-VPN eine bessere Anonymität und Privatsphäre. Da die Verbindung über mehrere Nutzer läuft, ist es schwieriger für Dritte, den Datenverkehr zurückzuverfolgen. Dies ist besonders wichtig für Nutzer, die sensible Daten über das Internet senden oder ihre Online-Aktivitäten vor neugierigen Blicken schützen möchten.

Ein weiterer Vorteil von P2P-VPNs ist die Skalierbarkeit. Da das Netzwerk auf die gemeinsame Ressourcennutzung der Nutzer angewiesen ist, können mehr Verbindungen hergestellt werden, ohne die Leistung zu beeinträchtigen. Dies ermöglicht es, das VPN an die steigenden Anforderungen anzupassen, ohne die Serverinfrastruktur erheblich ausbauen zu müssen.

Zusammenfassend lässt sich sagen, dass P2P-VPNs eine innovative Alternative zu herkömmlichen VPN-Diensten darstellen. Sie bieten eine bessere Leistung, höhere Sicherheit und mehr Anonymität für die Nutzer. Wer auf der Suche nach einer zuverlässigen und flexiblen VPN-Lösung ist, sollte die Vorteile eines Peer-to-Peer VPNs in Betracht ziehen.

Risiken beim Verwenden von P2P VPN

Bei der Verwendung von P2P-VPN gibt es einige Risiken, die Nutzer beachten sollten. Peer-to-Peer (P2P) VPNs ermöglichen es Benutzern, ihre Internetverbindung mit anderen Benutzern zu teilen, um so eine gemeinsame IP-Adresse zu nutzen. Obwohl dies einige Vorteile bietet, wie verbesserte Sicherheit und Anonymität, sind auch potenzielle Risiken verbunden.

Eine der Hauptgefahren bei der Verwendung von P2P-VPN ist die unsichere Datenübertragung. Da die Verbindung mit anderen Benutzern geteilt wird, besteht die Gefahr, dass sensible Informationen kompromittiert werden können. Es ist wichtig, sicherzustellen, dass das ausgewählte P2P-VPN über starke Sicherheitsmaßnahmen verfügt, um Datenlecks zu vermeiden.

Ein weiteres Risiko ist die potenzielle Exposition gegenüber Malware und Cyberangriffen. Da die Verbindung über mehrere Benutzer läuft, besteht die Möglichkeit, dass einer dieser Benutzer böswillige Absichten hat und Malware einschleust. Es ist ratsam, Vorsichtsmaßnahmen zu treffen, um sich vor solchen Gefahren zu schützen.

Zusätzlich besteht die Gefahr, dass P2P-VPN-Dienste von Regierungen oder Behörden überwacht werden. In einigen Ländern kann die Verwendung von P2P-VPN illegal sein, was zu rechtlichen Konsequenzen führen kann. Nutzer sollten sich daher über die Gesetze und Vorschriften in ihrem Land informieren, bevor sie P2P-VPN verwenden.

Insgesamt birgt die Verwendung von P2P-VPN sowohl Chancen als auch Risiken. Es ist wichtig, sich der potenziellen Gefahren bewusst zu sein und angemessene Sicherheitsmaßnahmen zu ergreifen, um ein sicheres und geschütztes Surferlebnis zu gewährleisten.

P2P VPN Anonymität

Ein Peer-to-Peer-(P2P)-VPN bietet eine höhere Anonymität als herkömmliche VPN-Dienste, da es den direkten Austausch von Daten zwischen den Nutzern ermöglicht, ohne dass ein zentraler Server involviert ist. Bei einem herkömmlichen VPN-Dienst werden die Daten in der Regel über Server des Anbieters geleitet, was potenziell die Gefahr birgt, dass die Privatsphäre der Nutzer kompromittiert wird.

Mit einem P2P-VPN wird hingegen ein dezentrales Netzwerk geschaffen, in dem die Nutzer direkt miteinander verbunden sind und ihre Daten peer-to-peer austauschen. Dies bedeutet, dass die Daten nicht über einen zentralen Server geleitet werden, was die Anonymität und Sicherheit der Nutzer erhöht.

Ein weiterer Vorteil eines P2P-VPNs ist die verbesserte Geschwindigkeit, da die Daten direkt zwischen den Nutzern ausgetauscht werden und nicht über einen Server umgeleitet werden müssen. Dies kann besonders nützlich sein für Nutzer, die große Datenmengen übertragen oder auf Inhalte mit hoher Bandbreite zugreifen möchten.

Es ist jedoch wichtig zu beachten, dass die Sicherheit und Anonymität eines P2P-VPNs stark von der Vertrauenswürdigkeit der anderen Nutzer im Netzwerk abhängt. Es ist daher ratsam, sich für einen etablierten und vertrauenswürdigen Anbieter zu entscheiden, der Sicherheitsmechanismen wie Verschlüsselung und Anonymisierung der Datenverkehr anbietet.

Insgesamt bietet ein P2P-VPN eine innovative und effektive Möglichkeit, die Anonymität und Sicherheit der Internetnutzer zu erhöhen, indem es den direkten peer-to-peer-Datenaustausch ermöglicht und die Abhängigkeit von zentralen Servern reduziert.

Vergleich P2P VPN vs

Ein Vergleich zwischen P2P VPN und herkömmlichen VPN-Diensten kann hilfreich sein, um die Unterschiede und potenziellen Vorteile beider Optionen zu verstehen. P2P VPN steht für Peer-to-Peer Virtual Private Network, das speziell für die Nutzung von Peer-to-Peer-Verbindungen optimiert ist. Herkömmliche VPN-Dienste hingegen bieten eine breitere Palette von Funktionen, die nicht speziell auf P2P-Verbindungen ausgerichtet sind.

P2P VPNs bieten in der Regel eine schnellere Geschwindigkeit und eine verbesserte Leistung für Peer-to-Peer-Aktivitäten, wie beispielsweise Filesharing oder Online-Spiele. Diese Art von VPN eignet sich daher besonders gut für Nutzer, die häufig große Dateien über P2P-Netzwerke herunterladen oder hochladen. Herkömmliche VPN-Dienste hingegen bieten in der Regel eine größere Auswahl an Serverstandorten und erweiterten Sicherheitsfunktionen, die eine Vielzahl von Online-Aktivitäten abdecken.

Bei der Entscheidung zwischen P2P VPN und herkömmlichen VPN-Diensten sollten Nutzer ihre individuellen Anforderungen und Prioritäten berücksichtigen. Wenn die Nutzung von P2P-Verbindungen ein zentraler Bestandteil der Online-Aktivitäten ist, kann ein P2P VPN die bessere Wahl sein. Für Nutzer, die neben P2P-Aktivitäten auch auf erweiterte Sicherheitsfunktionen angewiesen sind oder eine größere Auswahl an Serverstandorten benötigen, kann ein herkömmlicher VPN-Dienst besser geeignet sein.

Letztendlich hängt die Wahl zwischen P2P VPN und herkömmlichen VPN-Diensten von den individuellen Bedürfnissen und Präferenzen ab. Beide Optionen bieten unterschiedliche Vor- und Nachteile, die bei der Entscheidung berücksichtigt werden sollten.

0 notes

Text

is tor browser like vpn

🔒🌍✨ Erhalten Sie 3 Monate GRATIS VPN - Sicherer und privater Internetzugang weltweit! Hier klicken ✨🌍🔒

is tor browser like vpn

Tor Browser vs

Der Tor-Browser und VPNs sind beide Werkzeuge, die dazu dienen, die Privatsphäre und Sicherheit im Internet zu verbessern. Doch während sie ähnliche Ziele haben, gibt es einige wichtige Unterschiede zwischen ihnen.

Der Tor-Browser ist ein Webbrowser, der auf dem Tor-Netzwerk basiert. Dieses Netzwerk leitet den Datenverkehr durch eine Reihe von Servern, wodurch die IP-Adresse des Benutzers verschleiert wird und die Internetaktivitäten anonymisiert werden. Der Tor-Browser ist kostenlos und einfach zu verwenden, was ihn zu einer beliebten Wahl für diejenigen macht, die ihre Online-Privatsphäre schützen möchten. Allerdings kann die Verwendung des Tor-Browsers zu langsameren Internetgeschwindigkeiten führen, da der Datenverkehr durch mehrere Server geleitet wird.

Im Gegensatz dazu ist ein VPN (Virtual Private Network) eine Software, die eine verschlüsselte Verbindung zwischen dem Benutzergerät und einem entfernten Server herstellt. Dadurch wird die IP-Adresse des Benutzers verborgen und seine Online-Aktivitäten geschützt. VPNs bieten in der Regel eine schnellere Verbindung als der Tor-Browser, da der Datenverkehr nur durch einen Server geleitet wird. Darüber hinaus ermöglichen viele VPNs den Zugriff auf geo-blockierte Inhalte und bieten zusätzliche Sicherheitsfunktionen wie Malware-Schutz und Werbeblocker.

Insgesamt hängt die Wahl zwischen dem Tor-Browser und einem VPN von den individuellen Bedürfnissen und Prioritäten des Benutzers ab. Wenn es darum geht, maximale Anonymität und Privatsphäre zu gewährleisten, kann der Tor-Browser die bessere Wahl sein. Wenn jedoch eine schnellere Verbindung und zusätzliche Sicherheitsfunktionen gewünscht werden, könnte ein VPN die bevorzugte Option sein. Es ist auch möglich, beide Werkzeuge in Kombination zu verwenden, um ein Höchstmaß an Online-Sicherheit zu erreichen.

Funktionsweise von Tor Browser

Der Tor Browser ist eine beliebte Wahl für Benutzer, die ihre Online-Privatsphäre schützen möchten. Doch wie funktioniert dieser Browser eigentlich?

Der Tor Browser basiert auf dem sogenannten Tor-Netzwerk, das aus tausenden von Servern besteht, die als "Knotenpunkte" fungieren. Wenn ein Benutzer den Tor Browser verwendet, wird seine Verbindung über mehrere dieser Knotenpunkte geleitet, bevor die eigentliche Website erreicht wird. Dadurch wird die IP-Adresse des Benutzers verschleiert und seine Online-Aktivitäten bleiben anonym.

Ein entscheidender Aspekt der Funktionsweise des Tor Browsers ist die Verschlüsselung. Jede Verbindung innerhalb des Tor-Netzwerks wird mehrfach verschlüsselt, wodurch es nahezu unmöglich wird, die Identität des Benutzers zu ermitteln oder seine Aktivitäten zu überwachen.

Zusätzlich bietet der Tor Browser auch zusätzliche Sicherheitsfunktionen wie den Schutz vor Tracking durch Werbenetzwerke und die Möglichkeit, bestimmte Skripte zu blockieren, die für Angriffe auf die Privatsphäre genutzt werden könnten.

Es ist jedoch wichtig zu beachten, dass der Tor Browser allein nicht vor allen Gefahren im Internet schützen kann. Benutzer sollten weiterhin bewusst mit ihren Online-Aktivitäten umgehen und zusätzliche Sicherheitsmaßnahmen wie Antiviren-Software und sichere Passwörter verwenden.

Insgesamt ist der Tor Browser eine wirksame Lösung für die Wahrung der Privatsphäre im Internet, indem er die Benutzeranonymität und Sicherheit gewährleistet.

Vorteile von VPN

Ein Virtual Private Network (VPN) bietet eine Vielzahl von Vorteilen für seine Benutzer. Einer der Hauptvorteile ist die Sicherheit und Privatsphäre, die ein VPN bietet. Durch die Verschlüsselung des Datenverkehrs schützt ein VPN sensible Informationen vor neugierigen Blicken und potenziellen Cyberangriffen. Somit können Benutzer sicher im Internet surfen, ohne sich Gedanken über ihre Daten machen zu müssen.

Ein weiterer Vorteil von VPN ist die Möglichkeit, geografische Beschränkungen zu umgehen. Mit einem VPN können Benutzer auf Inhalte zugreifen, die in ihrem Land möglicherweise gesperrt sind, sei es aufgrund von Zensur oder Lizenzbeschränkungen. Dies ermöglicht es den Benutzern, ihre Internetfreiheit zu wahren und auf Informationen zuzugreifen, die ihnen sonst verwehrt bleiben würden.

Zusätzlich dazu erlaubt ein VPN es den Benutzern, ihre Online-Aktivitäten anonym zu halten. Da die eigene IP-Adresse durch die IP-Adresse des VPN-Servers ersetzt wird, können Benutzer im Internet surfen, ohne ihre Identität preiszugeben. Dies bietet ein hohes Maß an Anonymität und Datenschutz im digitalen Raum.

Insgesamt bietet ein VPN seinen Benutzern Sicherheit, Privatsphäre, Freiheit und Anonymität beim Surfen im Internet. Es ist ein nützliches Tool für jeden, der seine Online-Aktivitäten schützen und kontrollieren möchte.

Anonymität im Tor Browser

Der Tor Browser wird oft als ein Werkzeug zur Gewährleistung von Anonymität und Privatsphäre im Internet betrachtet. Diese Open-Source-Software ermöglicht es den Benutzern, ihre Online-Aktivitäten zu verschleiern und ihre Identität vor Überwachung und Tracking zu schützen.

Eine der Hauptfunktionen des Tor Browsers ist die Verwendung des Tor-Netzwerks, das den Datenverkehr über mehrere Server leitet, um die IP-Adresse des Benutzers zu verbergen. Dadurch wird es schwieriger, die tatsächliche physische Position des Benutzers zu ermitteln. Diese Art der Verschleierung bietet Nutzern ein Maß an Anonymität, das bei der herkömmlichen Internetnutzung nicht möglich ist.

Es ist wichtig zu beachten, dass das Nutzen des Tor Browsers allein nicht ausreicht, um eine absolut anonyme Online-Erfahrung zu gewährleisten. Benutzer müssen auch bewusst sicherheitsbewusst handeln, indem sie keine persönlichen Informationen preisgeben, keine unsicheren Links anklicken und ihre Software regelmäßig aktualisieren.

Es gibt jedoch auch Bedenken hinsichtlich des Missbrauchs des Tor Browsers für illegale Aktivitäten im Darknet. Da die Anonymität, die der Tor Browser bietet, es erschwert, die Identität von Benutzern zu verfolgen, wird er manchmal von Kriminellen genutzt, um illegale Geschäfte abzuwickeln. Es ist daher wichtig, den Tor Browser verantwortungsbewusst zu nutzen und sich der potenziellen Risiken bewusst zu sein.

Insgesamt ist der Tor Browser eine wichtige Option für diejenigen, die ihre Online-Privatsphäre schützen möchten. Wenn er richtig verwendet wird, kann er eine zusätzliche Schutzschicht gegen Überwachung und Tracking bieten. Es ist jedoch unerlässlich, sich der Einschränkungen und Risiken bewusst zu sein, um eine sichere und anonyme Online-Erfahrung zu gewährleisten.

Sicherheit von VPN vs

Die Sicherheit von VPN-Diensten ist heutzutage ein wichtiges Thema, da immer mehr Menschen ihre Online-Privatsphäre schützen möchten. VPN steht für Virtual Private Network und ermöglicht es Benutzern, sicher im Internet zu surfen, ihre Identität zu verbergen und ihre Daten vor neugierigen Blicken zu schützen.

Ein VPN bietet verschiedene Sicherheitsfunktionen, die es Benutzern ermöglichen, anonym im Internet zu surfen. Durch die Verschlüsselung des Datenverkehrs wird sichergestellt, dass sensible Informationen wie Passwörter, Bankdaten und persönliche Nachrichten geschützt sind. Darüber hinaus verbirgt ein VPN die IP-Adresse des Benutzers, was es schwieriger macht, die Online-Aktivitäten zurückzuverfolgen.

Im Vergleich zu anderen Sicherheitslösungen wie Proxies oder Tor-Netzwerken bietet ein VPN einen umfassenderen Schutz der Privatsphäre und Anonymität. VPN-Dienste sind jedoch nicht vollständig unfehlbar und können durch Sicherheitslücken oder unsachgemäße Konfiguration kompromittiert werden.

Es ist wichtig, einen vertrauenswürdigen VPN-Anbieter zu wählen, der eine starke Verschlüsselung, keine Protokollierung von Benutzeraktivitäten und transparente Datenschutzrichtlinien bietet. Darüber hinaus sollte man darauf achten, dass der VPN-Anbieter über Server in verschiedenen Ländern verfügt, um eine stabile Verbindung und eine Vielzahl von Standortoptionen zu gewährleisten.

Insgesamt kann die Verwendung eines VPN-Dienstes die Sicherheit und Privatsphäre im Internet erheblich verbessern, vorausgesetzt, man wählt einen zuverlässigen Anbieter und nimmt regelmäßige Sicherheitsüberprüfungen vor.

0 notes

Text

is tor doing vpn

🔒🌍✨ Erhalten Sie 3 Monate GRATIS VPN - Sicherer und privater Internetzugang weltweit! Hier klicken ✨🌍🔒

is tor doing vpn

Tor vs VPN Unterschiede

Tor und VPN sind zwei beliebte Tools, die für die Sicherung der Online-Kommunikation und des Internetschutzes verwendet werden. Obwohl beide dazu dienen, die Identität und Daten der Benutzer zu schützen, gibt es Unterschiede zwischen den beiden.

Tor, kurz für "The Onion Router", ist ein Netzwerk, das den Internetverkehr durch mehrere Server leitet, um die Online-Aktivitäten des Benutzers zu anonymisieren. Es bietet eine hohe Privatsphäre, da der Datenverkehr verschlüsselt und über mehrere Knotenpunkte geleitet wird, was die Rückverfolgung erschwert. Tor ist kostenlos und Open Source, was es für viele Benutzer attraktiv macht. Allerdings kann die Verbindungsgeschwindigkeit langsamer sein, da der Datenverkehr über mehrere Server geroutet wird.

VPN, Virtual Private Network, bietet eine andere Art des Datenschutzes. Es verschlüsselt die Internetverbindung des Benutzers und leitet den Datenverkehr über einen externen Server, wodurch die IP-Adresse des Benutzers verborgen wird. VPNs bieten in der Regel eine schnellere Verbindung als Tor, da der Datenverkehr nicht über mehrere Server geleitet wird. Es gibt kostenpflichtige VPN-Dienste, die zusätzliche Sicherheitsfunktionen und eine höhere Geschwindigkeit bieten.

Insgesamt hängt die Wahl zwischen Tor und VPN von den individuellen Anforderungen des Benutzers ab. Wenn es um hohe Anonymität und kostenfreie Nutzung geht, kann Tor die bessere Wahl sein. Wenn jedoch eine schnellere Verbindung und zusätzliche Sicherheitsfunktionen benötigt werden, kann ein VPN-Dienst die geeignete Lösung sein. Letztendlich ist es wichtig, die eigenen Bedürfnisse zu berücksichtigen und die Vor- und Nachteile von Tor und VPN sorgfältig abzuwägen.

Funktionen von Tor

Tor ist ein Open-Source-Netzwerk, das Benutzern ermöglicht, ihre Online-Privatsphäre und Sicherheit zu schützen. Es besteht aus einer Vielzahl von Servern, die als Knotenpunkte fungieren und den Datenverkehr des Benutzers verschleiern, indem er ihn über mehrere Knotenpunkte weiterleitet. Dies macht es schwierig für Dritte, die Aktivitäten des Benutzers zu verfolgen und seine Identität zu ermitteln.

Eine der wichtigsten Funktionen von Tor ist die Anonymisierung des Internetverkehrs. Durch die Verwendung von mehreren Knotenpunkten wird die IP-Adresse des Benutzers verborgen, wodurch seine wahre Identität geschützt wird. Dies ist besonders wichtig für Personen, die in autoritären Regimen leben oder in Ländern, in denen die Internetzensur weit verbreitet ist.

Darüber hinaus ermöglicht Tor den Zugriff auf das sogenannte Dark Web, ein Teil des Internets, der nicht über herkömmliche Suchmaschinen erreichbar ist. Dieser Bereich des Internets wird oft für illegale Aktivitäten genutzt, aber auch für legitime Zwecke wie vertrauliche Kommunikation und den Schutz der Privatsphäre.

Tor bietet auch die Möglichkeit, auf blockierte Websites zuzugreifen, indem es den Datenverkehr über ausländische Server umleitet. Dies ist besonders nützlich für Menschen in Ländern mit strenger Internetzensur, die auf Informationen und Inhalte zugreifen möchten, die ihnen sonst vorenthalten wären.

Insgesamt bietet Tor eine Vielzahl von Funktionen, die es Benutzern ermöglichen, ihre Online-Privatsphäre zu schützen, auf blockierte Websites zuzugreifen und ihre Internetaktivitäten vor neugierigen Blicken zu verbergen. Es ist ein wichtiges Werkzeug für diejenigen, die ihre persönlichen Daten und Informationen schützen wollen.

VPN-Anbieter im Vergleich

Ein VPN (Virtual Private Network) dient dazu, Ihre Online-Aktivitäten zu schützen, Ihre Privatsphäre zu wahren und Ihren Datenverkehr zu verschlüsseln. Es gibt viele VPN-Anbieter auf dem Markt, die unterschiedliche Dienste und Funktionen anbieten. In diesem Artikel werden wir verschiedene VPN-Anbieter vergleichen, um Ihnen bei der Auswahl des für Sie am besten geeigneten Anbieters zu helfen.

Beim Vergleich von VPN-Anbietern sollten Sie auf verschiedene Kriterien achten, darunter die Sicherheitsfunktionen, die Geschwindigkeit, die Serverstandorte, die Benutzerfreundlichkeit und den Preis. Einige der beliebtesten VPN-Anbieter auf dem Markt sind ExpressVPN, NordVPN, CyberGhost und Surfshark.

ExpressVPN gilt als einer der besten VPN-Anbieter, da er eine hohe Geschwindigkeit, starke Verschlüsselung und eine benutzerfreundliche Oberfläche bietet. NordVPN hingegen punktet mit einer großen Anzahl an Serverstandorten weltweit und einer strikten Keine-Logs-Richtlinie. CyberGhost zeichnet sich durch seine benutzerfreundliche Software und seine umfangreichen Sicherheitsfunktionen aus. Surfshark bietet eine unbegrenzte Anzahl von gleichzeitigen Verbindungen und erschwingliche Preise.

Bevor Sie sich für einen VPN-Anbieter entscheiden, ist es wichtig, Ihre individuellen Anforderungen und Bedürfnisse zu berücksichtigen. Vergleichen Sie die verschiedenen Anbieter sorgfältig und wählen Sie denjenigen aus, der am besten zu Ihren Anforderungen passt. Ein VPN kann Ihnen dabei helfen, Ihre Online-Privatsphäre zu schützen und sicher im Internet zu surfen.

Anonymität mit Tor

Tor, das für "The Onion Router" steht, ist ein beliebtes Tool, um Anonymität und Privatsphäre online zu gewährleisten. Durch die Verwendung von Tor kann die Internetaktivität eines Benutzers verschleiert und seine Identität geschützt werden. Dies geschieht, indem der Datenverkehr des Benutzers über mehrere Server umgeleitet wird, wodurch es wesentlich schwieriger wird, die Kommunikation zurückzuverfolgen.

Eine der Hauptanwendungen von Tor ist der Zugriff auf das sogenannte Darknet, das einen Teil des Internets darstellt, der nicht über herkömmliche Suchmaschinen erreicht werden kann. Hier finden sich anonyme Marktplätze, Foren und andere Plattformen, auf denen Nutzer ihre Identität verbergen können. Dies hat sowohl positive als auch negative Aspekte, da das Darknet sowohl für legitime Zwecke, wie z.B. den Schutz von Whistleblowern, als auch für illegale Aktivitäten genutzt werden kann.

Es ist jedoch wichtig zu beachten, dass Tor allein nicht garantieren kann, dass die Online-Aktivitäten eines Benutzers vollständig verborgen bleiben. Es ist nach wie vor möglich, durch zusätzliche Maßnahmen wie die Verwendung von VPNs oder die sichere Verwendung von Browsern die Sicherheit und Anonymität weiter zu verbessern.

Insgesamt bietet Tor eine effektive Möglichkeit, die eigene Privatsphäre online zu schützen und die Verfolgung der eigenen Internetaktivitäten zu erschweren. Dennoch sollten Benutzer die Grenzen und Risiken von Tor verstehen und zusätzliche Sicherheitsmaßnahmen in Betracht ziehen, um ihre Anonymität bestmöglich zu wahren.

VPN-Protokolle im Detail

VPN-Protokolle sind entscheidend für die sichere Übertragung von Daten über Virtual Private Networks. Es gibt verschiedene Arten von VPN-Protokollen, die jeweils unterschiedliche Funktionen und Sicherheitsstufen bieten. Zu den gängigsten Protokollen gehören PPTP (Point-to-Point Tunneling Protocol), L2TP (Layer 2 Tunneling Protocol), IPSec (Internet Protocol Security) und OpenVPN.

PPTP ist eines der ältesten VPN-Protokolle und bietet eine einfache Einrichtung. Allerdings gilt es als weniger sicher im Vergleich zu anderen Protokollen, da es Schwachstellen aufweisen kann. L2TP ist eine Weiterentwicklung von PPTP und bietet eine höhere Sicherheit durch die Verwendung von Zertifikaten.

IPSec ist ein weit verbreitetes Protokoll, das starke Verschlüsselung und Authentifizierung bietet. Es wird häufig in Kombination mit anderen Protokollen wie L2TP verwendet, um eine sichere Verbindung zu gewährleisten. OpenVPN ist ein open-source Protokoll, das für seine hohe Sicherheit und Flexibilität bekannt ist. Es kann auf verschiedenen Plattformen eingesetzt werden und bietet eine starke Verschlüsselung.

Bei der Wahl eines VPN-Protokolls ist es wichtig, die eigenen Anforderungen an Sicherheit, Geschwindigkeit und Kompatibilität zu berücksichtigen. Jedes Protokoll hat seine Vor- und Nachteile, daher sollte man das für die jeweiligen Bedürfnisse am besten geeignete auswählen. Durch die Verwendung eines VPN-Protokolls können Daten sicher übertragen und die Privatsphäre im Internet geschützt werden.

0 notes