#ipaddress

Text

Come implementare Privacy Shield per non bloccare domini leciti

Perché il Piracy Shield non funziona e come sarebbe dovuto essere implementato. Nell’era digitale, la gestione della proprietà intellettuale e la lotta contro la pirateria online rappresentano sfide cruciali per i regolatori, le industrie creative e i fornitori di servizi internet. Il “Piracy Shield”, un’iniziativa dell’Autorità per le Garanzie nelle Comunicazioni (AGCOM), rappresenta un tentativo significativo di affrontare il problema della pirateria digitale in Italia.

Questo strumento è stato ideato per identificare e bloccare l’accesso ai siti web che violano i diritti di proprietà intellettuale, sfruttando tecnologie di filtraggio degli “FQDN e degli indirizzi IP” (citando testualmente AGCOM).

Nonostante le sue nobili intenzioni, il Piracy Shield ha suscitato non poche controversie e dibattiti riguardo la sua efficacia e le implicazioni per la libertà di espressione e il diritto alla privacy. In questo articolo tecnico-scientifico, si intende esplorare e discutere le ragioni per cui il Privacy Shield non ha raggiunto pienamente i suoi obiettivi, mettendo in luce le difficoltà tecniche, legali e etiche incontrate.

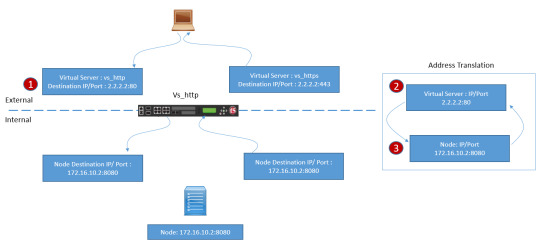

Sarà inoltre illustrato come, attraverso un approccio innovativo basato sulla configurazione di record CNAME, sia possibile distinguere tra servizi legittimi e illeciti associati allo stesso indirizzo IPv4. Questa dimostrazione pratica non solo evidenzierà le potenzialità di tali tecniche, ma anche come esse potrebbero essere integrate efficacemente in un framework rinnovato per la lotta alla pirateria, suggerendo modifiche e migliorie al sistema attuale del Piracy Shield.

Le Content Delivery Network

Le Content Delivery Networks (CDN) sono infrastrutture distribuite di server progettate per ottimizzare la consegna di contenuti web agli utenti finali. Le CDN migliorano la velocità e l’affidabilità di accesso ai dati riducendo la distanza fisica tra il server e l’utente, distribuendo il contenuto su diversi server posizionati in varie località geografiche.

Funzionamento delle CDN

Quando un utente accede a un sito web che utilizza una CDN, la richiesta di dati non viene inviata direttamente al server principale del sito, ma viene reindirizzata al server della CDN più vicino all’utente. Questo server “edge” contiene copie dei contenuti del sito, come file HTML, immagini, video e altri tipi di dati. Grazie a questa architettura, il tempo di caricamento delle pagine si riduce notevolmente, migliorando l’esperienza dell’utente e riducendo il carico sui server centrali.

Mascheramento dell’IP reale

Un effetto importante dell’uso delle CDN è il mascheramento dell’indirizzo IP pubblico reale del server di origine dei contenuti. Quando un servizio online adotta una CDN, gli indirizzi IP visibili al pubblico sono quelli dei server della rete CDN. Questo significa che l’IP percepito come fonte del servizio è in realtà quello della CDN, non del server originale. Questo ha implicazioni per la sicurezza, la privacy e la gestione del traffico, ma può anche complicare alcune operazioni di controllo e filtraggio del contenuto.

Implicazioni per il filtraggio di contenuti

Se un’autorità come AGCOM implementa misure per bloccare l’accesso a contenuti ritenuti illegali (come quelli piratati) mediante il filtraggio degli indirizzi IP attraverso strumenti come il Piracy Shield, si potrebbero verificare problemi significativi. Poiché un singolo indirizzo IP di una CDN può essere utilizzato per trasmettere i contenuti di numerosi servizi diversi, il blocco di quell’IP potrebbe avere l’effetto collaterale di interrompere l’accesso a servizi legittimi e non solo a quelli illegali. Questo scenario potrebbe portare a interruzioni di servizio per utenti che non sono coinvolti nella fruizione di contenuti piratati.

Facciamo chiarezza con un esempio pratico

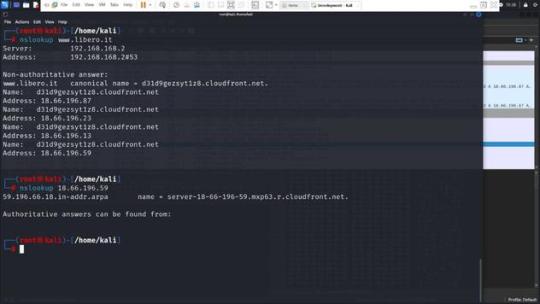

Per comprendere meglio come funziona la navigazione su internet e l’interazione con una Content Delivery Network (CDN), prendiamo come esempio il processo di collegamento a un sito web, come “www.libero.it”. Questo esempio ci permetterà di osservare come, durante la navigazione, il nome di dominio inizialmente richiesto possa in realtà essere servito da un dominio completamente diverso, come “d31d9gezsyt1z8.cloudfront.net”, che appartiene a una CDN.

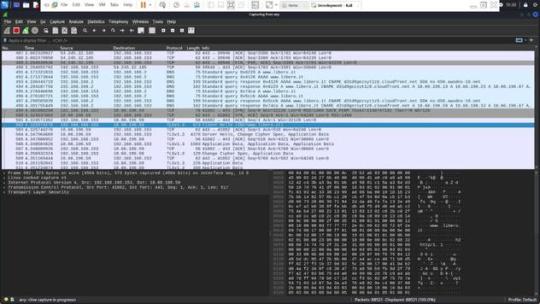

DNS Query

Il processo inizia quando l’utente digita “www.libero.it” nel browser. Il browser deve risolvere questo nome di dominio in un indirizzo IP per poter stabilire una connessione. Questo avviene tramite una richiesta DNS (Domain Name System).

Il browser consulta i server DNS configurati (tipicamente forniti dal provider di servizi internet o specificati manualmente dall’utente) per ottenere l’indirizzo IP associato al nome di dominio. (Si vede evidenziata la richiesta)

Ricezione della risposta DNS

I server DNS eseguono la ricerca e, una volta trovato l’indirizzo IP, lo restituiscono al browser. Se il dominio è ospitato su una CDN, l’IP restituito sarà quello di uno dei server edge della CDN più vicino all’utente, non l’IP del server originale di “libero.it”. (Si vede evidenziata la risposta

Apertura della connessione (Handshake)

Con l’indirizzo IP in mano, il browser inizia un handshake TCP con il server al fine di stabilire una connessione affidabile. Questo include la sincronizzazione dei numeri di sequenza per garantire che i pacchetti di dati vengano inviati e ricevuti in ordine. Durante l’handhsake il client invia un segmento SYN , il server risponde con un SYN + ACK , il client termina l’handshake con un ACK. (Si vede in figura nella riga evidenziata l’inizio dell’handshake verso la CDN di libero).

Negoziazione TLS (Transport Layer Security)

Dopo aver stabilito una connessione TCP, il browser inizia una negoziazione TLS per assicurare che la comunicazione sia sicura e criptata. Questo processo inizia con l’invio del “ClientHello”, che include la versione di TLS supportata, i metodi di cifratura proposti, e altri dettagli necessari per la sicurezza.

Il server risponde con un “ServerHello”, che conferma i dettagli della crittografia che sarà utilizzata, seleziona un metodo di cifratura tra quelli proposti dal client e prosegue con l’invio dei certificati, la verifica della chiave, e la conferma finale di inizio della cifratu

Comunicazione sicura

Una volta completata la negoziazione TLS, tutte le trasmissioni successive tra il browser e il server sono completamente criptate. Il browser può ora richiedere le risorse web da “www.libero.it”, che in realtà potrebbero essere servite dal dominio della CDN, come “d31d9gezsyt1z8.cloudfront.net”.

Questo esempio mostra come, nella pratica, un sito che l’utente intende visitare possa essere effettivamente distribuito attraverso una rete CDN, rendendo il nome del dominio CDN visibile nelle comunicazioni di rete, anche se l’utente potrebbe non essere immediatamente consapevole di tale fatto.

Considerazioni

Questa architettura farà in modo che www.libero.it avrà una serie di IP associati all’ASN di cloudfront che vengono usati per far funzionare la CDN. Questi IP saranno associati non solo a www.libero.it ma anche a molti altri FQDN (Altre web app) che usano la CDN. Ricordiamo che questi servizi vengono distinti fra loro grazie ai record CNAME che puntano a FQDN univoci come questo: d31d9gezsyt1z8.cloudfront.net.

Dimostrazione del problema

Con l’esempio precedente abbiamo quindi dimostrato che quando un servizio è integrato ad una CDN la corrispondenza servizio – IP non è più della cardinalità 1:1 , ma bensì N:1. Quindi se viene filtrato un indirizzo IP, N servizi vengono oscurati, pur non essendo tutti illegali. Lo abbiamo visto con l’esempio precedente in cui libero viene deliberatamente associato a diversi IP, condivisi con altri servizi della CDN cloudFront.

Infatti una delle CDN che ha lamentato proprio questo problema è la nota Cloudflare che ha emesso un comunicato ad alcuni suoi clienti, esortandoli all’invio di una lettera di richiamo alla stessa AGCOM chiedendo di annullare l’ingiusto provvedimento.

Non si può quindi pensare di bloccare il traffico IP semplicemente filtrando un indirizzo IPv4/IPv6.

Come si potrebbe procedere

Per affrontare efficacemente le sfide poste dal filtraggio di contenuti attraverso indirizzi IP in un ambiente dove sono ampiamente utilizzate le Content Delivery Networks (CDN), è essenziale adottare metodi più sofisticati che prendano in considerazione le peculiarità tecniche delle CDN stesse. Una strategia più mirata e meno suscettibile di causare danni collaterali può essere implementata analizzando in dettaglio le proprietà di rete associate agli indirizzi IP, in particolare l’Autonomous System Number (ASN).

Analisi dell’ASN

Prima di procedere al blocco di un indirizzo IP sospettato di veicolare contenuti piratati, è cruciale determinare a quale sistema autonomo appartiene quel determinato IP. Se l’IP è associato all’ASN di una CDN nota, questo indica che potrebbe essere utilizzato per servire una moltitudine di clienti e servizi, molti dei quali legittimi. Il blocco diretto di tali IP potrebbe quindi interrompere l’accesso a servizi legittimi, causando interruzioni non necessarie e potenzialmente estese.

Blocco basato su FQDN della CDN

Invece di bloccare indiscriminatamente gli indirizzi IP, si dovrebbe valutare l’opzione di filtrare specifici Fully Qualified Domain Names (FQDN) direttamente legati a contenuti illeciti. Un metodo più mirato consiste nell’analizzare i record CNAME, che collegano un FQDN a un altro dominio, spesso usato per identificare contenuti specifici all’interno di una CDN.

Il sistema attuale del Piracy Shield già applica il blocco agli FQDN e agli indirizzi IP, ma non estende questo trattamento ai FQDN univoci usati dalle CDN. Ad esempio, bloccando il dominio pubblico www.libero.it ed i suoi indirizzi IP, si impedisce anche l’accesso agli IP come 18.66.196.87, 18.66.196.23, 18.66.196.13 e 18.66.196.59. Tali indirizzi, associati a una CDN, vengono utilizzati anche da altri servizi che sarebbero ingiustamente bloccati.

Soluzione proposta

Quando viene rilevato che un servizio usa una CDN, la strategia corretta sarebbe quella di bloccare esclusivamente gli FQDN specifici alla CDN, come d31d9gezsyt1z8.cloudfront.net e www.libero.it, senza intervenire sugli indirizzi IP.

In questo modo gli altri servizi che usano la CDN non saranno bloccati.

Conclusioni

Adottando queste pratiche migliorate, AGCOM e altre autorità simili potrebbero ottimizzare le loro strategie di enforcement senza suscitare controversie legate a interruzioni di servizio ingiustificate o a violazioni dei diritti alla privacy e alla libertà di espressione. Questo equilibrio tra l’efficacia del blocco e il rispetto per i diritti degli utenti è essenziale per mantenere la fiducia nel regolamento digitale e nella protezione della proprietà intellettuale nel contesto globale e interconnesso di oggi

Read the full article

#AgCom#CDNcloudFront#contentdeliverynetwork#dnsquery#filtering#FQDN#indirizziIP#ipaddress#PrivacyShield

0 notes

Text

What is Proxy Extension?

1 note

·

View note

Text

youtube

0 notes

Video

youtube

What is IP address and how to find it | Tech Questions

0 notes

Text

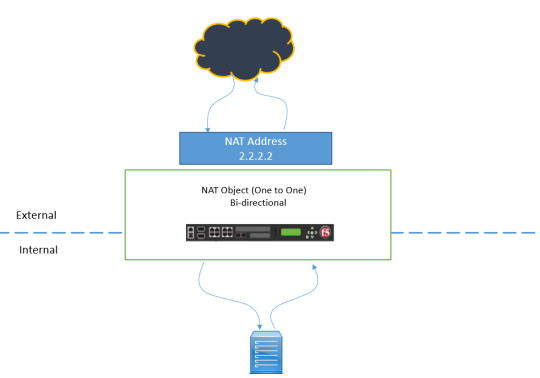

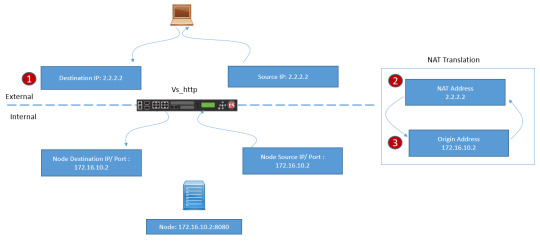

Are you ready to unravel the mysteries of Network Address Translation (NAT) and Source NAT (SNAT)? DC Lessons offers a comprehensive course designed for IT professionals, network administrators, and anyone intrigued by the world of network address manipulation. https://www.dclessons.com/nat-snat-concepts

#NAT#StaticNAT#Networking#ITTraining#DClessons#Cisco#NetworkSecurity#IPaddress#ITConcepts#RoutingAndSwitching#TechEducation#NetworkEngineering#NetworkTopology#ITCertification#CCNA

0 notes

Text

How can I find the IP address of a device connected to my Netgear router?

Have you ever wanted to learn more about IP addresses? In this article, we'll discuss what an IP address is, and how to find the IP address of a device connected to your Netgear router.

What Is An IP Address?

An IP address is a unique numerical identifier assigned to each device connected to the internet protocol for communication. It allows devices to communicate with each other and find each other on the network. Every device has a different IP address, and they are usually assigned by your ISP (internet service provider). You can think of an IP address like a phone number for your computer - it's how other devices on the internet know how to find and connect to it.

You can find the IP address of any device connected to your router by logging into your router's web interface and looking at the list of connected devices. The IP address will be listed next to each device.

How to Find the IP Address Of A Device Connected To Your Router?

When it comes to finding the IP address of a device connected to your router, there are several methods you can use. Here is a list of them:

Through the Router's Web Interface

The easiest way to find the IP address of a device connected to your router is through the router's web interface.

To identify the IP address of a device connected to your router:

- Access the login page for your router. For NETGEAR routers, refer to the instructions on "How do I log in to my NETGEAR home router?" Note: If you do not have a NETGEAR router, consult your specific model's user manual or support page.

- Locate the section of the router's web interface that displays connected devices.

- On NETGEAR routers, navigate to the "Attached Devices" page under the "BASIC" tab. Note: The menu label may vary on other models and be called "Device Manager" or similar.

- Each connected device will display information such as the device name and IP address. For further assistance, refer to your router's support page or contact NETGEAR Support.

Using a Command Prompt (Windows)

If you're using Windows, you can find your IP address by opening a command prompt and typing "ipconfig". Your IP address will be displayed next to the "IPv4 Address" field.

Using Network Settings (MacOS/iOS)

If you want to find the IP address of a device connected to your router, you can do so using the network settings on your Mac or iOS device.

- Access System Preferences and select the Network option.

- Select the location that corresponds to your current network setup (if you need help determining which one it is, look at the network icon in the menu bar).

- Click on Advanced and then select the TCP/IP tab.

- The IP address will be listed next to "Router".

Using a Network Scanner

A third way to find the IP address of a device connected to your router is by using a network scanner. Network scanners are software tools that scan your network and provide information about connected devices, including IP addresses. There are many different network scanners available, both paid and free. Some popular options include Fing and Advanced IP Scanner.

Note: It's worth noting that some devices may have a dynamic IP address which can change over time.In conclusion, finding the IP address of a device connected to your router is a straightforward process that can be accomplished using various methods. Whether you choose to use the router's web interface, command prompt or terminal, or a network scanner, you should be able to quickly identify the IP address of the device you are trying to locate. Knowing the IP address of a device connected to your router can be helpful in a variety of situations, such as troubleshooting network issues or configuring security settings. With this knowledge, you can easily manage and maintain your home network.Reference form: https://mynetgearrouterlogin.com/find-the-ip-address-of-connected-device/

Read the full article

#mynetgearrouterlogin#IPaddress#router#network#deviceIP#networkmanagement#homenetwork#networktroubleshooting#IPconfig#networkscanner#netgear

0 notes

Text

Alpha Infolab: Your Trusted ARIN Qualified Facilitator

Alpha Infolab, a leading provider of digital solutions, is proud to announce its recent recognition as an ARIN Qualified Facilitator. This achievement underscores our commitment to providing top-tier services to our clients and our expertise in the field of Internet number resources. Don't miss out on the opportunity to streamline your Internet number resources transfer process. Contact us today to learn more about our services!

The American Registry for Internet Numbers (ARIN) is a non-profit corporation that manages the distribution of Internet number resources, including IPv4, IPv6, and Autonomous System Number (ASN) resources. The ARIN Qualified Facilitator Program is designed to assist organizations in acquiring or transferring these valuable resources.

As an ARIN Qualified Facilitator, we have undergone a rigorous review process by ARIN's experienced staff and have demonstrated our ability to streamline the transfer process with ARIN Registration Services. This status allows us to better serve organizations looking to obtain or transfer IPv4 address space or ASNs.

The ARIN Qualified Facilitator Program is particularly beneficial for organizations unsure of how to obtain needed IPv4 address space, those with unused IPv4 address space who wish to transfer it, and organizations needing guidance to navigate the complex resource transfer process.

At Alpha Infolab, we are committed to providing our clients with the best possible service. Our recognition as an ARIN Qualified Facilitator is a testament to our dedication and expertise in the field. We look forward to continuing to serve our clients with the highest level of service and professionalism.

Ready to streamline your Internet number resources transfer process? Don't wait any longer! Contact Alpha Infolab, your trusted ARIN Qualified Facilitator, today! Visit our website or contact us to learn more about our services and start your journey to more efficient Internet number resources management.

0 notes

Text

Using ipstack, you may find out where your IP address is?

Hello, technophiles! Do you want to discover where an IP address is located? There is no need to look any further! Look into ipstack.

ipstack is a robust and easy-to-use IP geolocation API service that offers precise information about any IP address in the globe. Whether you're a developer working on an app, a website owner evaluating traffic, or simply curious about the origin of an IP address, ipstack has you covered!

With ipstack, you can quickly acquire important information such as the nation, city, area, latitude, longitude, and even the time zone associated with the specified IP address. It's a priceless resource for companies looking to customise customer experiences, avoid fraud, and comply with regional rules.This service has a large database and responds quickly, assuring you get real-time information. It also supports many languages.Use the power of ipstack's precise IP geolocation api data to protect your online assets and remain informed.

Don't put it off any longer; give it a go right now! Begin finding IP addresses right now! 🕵️♂️🌍

0 notes

Text

Connection-Oriented vs Connectionless Service

.

.

.

.

for more information

https://bit.ly/43LQtAQ

check the above link

#macaddress#ipaddress#cdma#gsm#connectionorientedservice#connectionlessservice#internet#internetworking#networking#intranet#topologies#javatpoint

0 notes

Video

youtube

How to Find Your IP Address in Windows 11 | What is My IP Address

0 notes

Photo

#internet #itnotes #ipv4 #ipaddress #networking https://www.instagram.com/p/CpzkUbnvNxD/?igshid=NGJjMDIxMWI=

0 notes

Text

What is a Proxy Switcher?

0 notes

Text

0 notes

Link

“Those who have nothing to hide have nothing to fear”. Yet, whom would you feel comfortable telling? Your kids? Your partner? Your parents? Your best friend? Your lover? Your service provider? Your employer? Your teacher? Your doctor? Your neighbours? Your community? Your government? How would you feel if you didn’t have a choice in disclosure? What if you didn’t even know disclosure had happened?

Without privacy you have NO other rights. It's as simple as that. Without privacy you don't have speech, without privacy you don't have freedom of association, freedom of religion, freedom of expression, freedom of movement, freedom against search, freedom of your bodily integrity, you don't have any of those freedoms because if they can't stop you from acting, they can punish you after the fact for acting in ways that were absolutely within your rights at the time when you acted. If you can be stripped of your freedom, you can be stripped of every right you have.

There are already long-standing worries about the ways large corporations and governments use and control data. There are surely questions: Who can use the data, or own it? Can data from sources that were originally supposed to stay separate, such as health services and the police, be combined? Will decisions about who gets access to your data be automated, or will humans review them? Will your diagnoses and antibody statuses be shared with other countries when you travel, or will you be tested at the border? Will at-risk people be targeted, and by whom? And let’s not forget that all of this is happening within larger systems and contexts.

0 notes

Text

The Ultimate Comparison Between A Firewall And A VPN?

VPNs tunnel through the firewall by swapping your actual IP address with the IP address of a remote server. If you choose a server in a region where your firewall accepts connections, the VPN will help protect your Internet connection. A VPN does not block connections but may prevent you from accessing some websites. In this article, you will learn about firewall vs VPN difference.

0 notes

Text

What are IPv4 and IPv6 and What's the Difference Between IPv4 vs IPv6?

Concerning network communication, the proper mode of communication is none other than the Internet Protocol (IP). This protocol contains unique numeric identifiers, which greatly assist in handling communication by helping identify devices on the World Wide Web. These numeric identifiers are also addressed as IP addresses and come in two types: IPv4 and IPv6. Historically speaking, most people have routinely utilized Internet Protocol version 4 or simply IPv4 when it comes to internet address schemes. Nevertheless, due to the rapid expansion of internet-connected devices, IPv4 addresses have become scarce. IPv4 has limitations in its address capacity, which prompted the invention of a newer variant known as Internet Protocol version 6 or simply IPv6. Unlike its predecessor, which operates on small-scale addressing techniques, IPv6 offers a more comprehensive range of identifiers. This article will differentiate these two protocols and discuss why adopting IPv6 is critical to the future of the internet.

What is IPv4 Address?

An IPV4(Internet Protocol version 4) address is a numerical label assigned to any device connected to the internet, including laptops or smartphones, printers, and even gaming consoles. It's essential because it enables these devices to communicate effectively with others on the network - without confusion! The address format consists of four sets of numbers separated by periods - called octets - each ranging from zero to two hundred fifty-five (0-255). For example, 192.168.0.1 shows an IPV4 address used worldwide as a private IP number series.

What is IPv6 Address?

An IPv6(Internet Protocol version 6) address is 128-bit in eight hexadecimal groups separated by colons. For example, 2001:0db8:85a3:0000:0000:8a2e:0370:7334 is an IPv6 address. The 128-bit address space provides approximately 3.4×10^38 unique addresses, a significantly larger address space than IPv4.

How to find IPv6 address?

To find the IPv6 address on a Windows computer?

For all those who need help figuring out their IPv6 address in a Windows environment, look no further than these easy-to-follow instructions!

- Begin with opening up the Start menu using both the Windows key + X keys simultaneously;

- Once inside its contents list, select "Network Connections."

- Next comes finding your existing Network Adapter - upon discovery, perform a right-click followed by accessing "Properties."

- Continuing to locate a specific section titled "Internet Protocol Version 6 (TCP/IPv6)". Then click the "Properties" button.

- This section will then provide access to their IPV6 details, such as whether they were automatically assigned one or if they had manually requested one themselves.

What's the Difference Between IPv4 and IPv6?

Internet Protocol (IP), being the foundation for all online communication, plays a vital role in enabling devices connected across networks to share and send information seamlessly. It allows identification within each system using assigned IP addresses that allow data packet transmissions between them. Amidst escalating numbers of interconnected units that require exclusive identification on the Internet, IPv4 is becoming increasingly limited in its ability to assign unique addresses. This is where IPv6 comes in.

The article was referenced from https://mynetgearrouterlogin.com/what-are-ipv4-and-ipv6-ipv4-vs-ipv6/

Read the full article

0 notes